Ar "Tor" tikrai yra anonimas ir saugus?

Kai kurie žmonės mano, kad "Tor" yra visiškai anoniminis, privatus ir saugus būdas prisijungti prie interneto, niekas negali stebėti jūsų naršymo ir atsekti jį atgal tu - bet ar tai? Tai nėra gana paprasta.

Tor nėra tobulas anonimiškumas ir privatumo sprendimas. Jis turi keletą svarbių apribojimų ir rizikų, apie kuriuos turėtumėte žinoti, jei ketinate jį naudoti.

Išeiti mazgai gali būti sugadinti

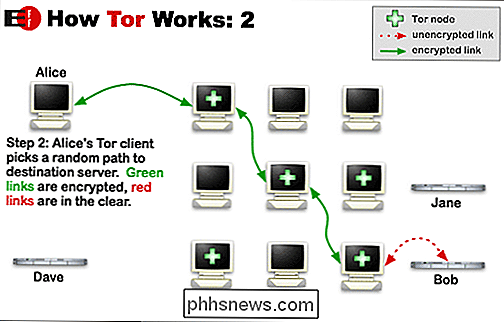

Perskaitykite mūsų diskusiją apie tai, kaip Tor veikia, kad išsamiau apžvelgtumėt, kaip "Tor" jo anonimiškumas. Apibendrinant, kai naudojate "Tor", jūsų interneto srautas nukreipiamas per "Tor" tinklą ir eina per kelias atsitiktine tvarka pasirinktas relines, prieš išeidamas iš "Tor" tinklo. Tor yra sukurtas taip, kad teoriškai neįmanoma žinoti, kuris kompiuteris iš tikrųjų prašė srauto. Jūsų kompiuteris galėjo inicijuoti ryšį arba jis gali veikti tik kaip relė, perduodant šį užšifruotą srautą į kitą "Tor" mazgą.

Tačiau daugiausia "Tor" srauto galiausiai turi atsirasti iš "Tor" tinklo. Pvz., Tarkime, kad prisijungiate prie "Google" per "Tor" - jūsų srautas perduodamas per kelias "Tor" relines, tačiau galiausiai jis turi atsirasti iš "Tor" tinklo ir prisijungti prie "Google" serverių. Galima stebėti paskutinį "Tor" mazgą, kuriame jūsų srautas palieka Tor tinklą ir įeina į atvirą internetą. Šis mazgas, kuriame eismas iš Tor tinklo yra žinomas kaip "išėjimo mazgas" arba "išėjimo relė".

Toliau pateiktoje diagramoje raudona rodyklė reiškia nešifruotą srautą tarp išėjimo mazgo ir "Bob" kompiuteryje Internetas.

Jei naudojate šifruotą (HTTPS) svetainę, pvz., "Gmail" paskyrą, tai yra gerai, nors išėjimo mazgas gali matyti, kad prisijungiate prie "Gmail". jei naudojate nešifruotą tinklalapį, išėjimo mazgas gali stebėti jūsų interneto veiklą, stebėti lankomus tinklalapius, atliktus paieškas ir siunčiamus pranešimus.

Žmonės turi sutikti paleisti išėjimo mazgus, kaip veikia išėjimo mazgai kelia didesnę teisinę riziką nei tiesiog paleidžiant perdavimo mazgą, kuris perduoda eismą. Tikėtina, kad vyriausybės paleidžia kai kuriuos išvažiavimo mazgus ir stebi eismą, kuris juos palieka, naudodamas tai, ką jie mokosi tirti nusikaltėlius, arba represinėse šalyse nubausti politinius aktyvistus.

Tai ne tik teorinė rizika. 2007 m. Saugumo tyrėjas sulaikė slaptažodžius ir el. Pašto pranešimus šimtui el. Pašto paskyrų paleidžiant "Tor" išėjimo mazgą. Aptariami vartotojai padarė klaidą nenaudodami šifravimo savo el. Pašto sistemoje, manydami, kad "Tor" kažkaip apsaugotų juos savo vidiniu šifravimu. Bet tai ne kaip "Tor" veikia.

Pamoka : naudodamiesi "Tor" būtinai naudokite užkoduotus (HTTPS) tinklalapius, kad jie būtų jautrūs. Turėkite omenyje, kad jūsų srautą gali stebėti ne tik vyriausybės, bet ir kenksmingi žmonės, ieškantys privačių duomenų.

"JavaScript", "Plug-ins" ir kitos programos gali ištekėti Jūsų IP

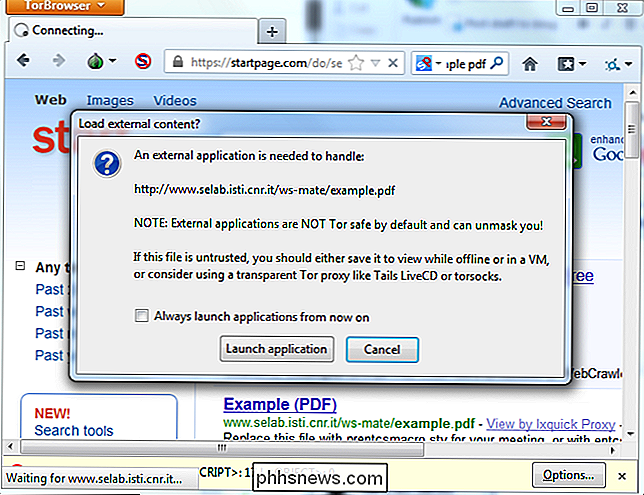

"Tor" naršyklių paketas, kurį mes kai paaiškinome, kaip naudoti "Tor", ateina iš anksto konfigūruojama naudojant saugius nustatymus. "JavaScript" yra išjungtas, papildiniai negali būti paleisti, o naršyklė jus perspės, jei bandysite atsisiųsti failą ir atidaryti jį kitoje programoje.

"JavaScript" paprastai nėra grėsmė saugumui, bet jei bandote paslėpti savo IP, nenorite naudoti "JavaScript". Jūsų naršyklės "JavaScript" variklis, papildiniai, pvz., "Adobe Flash", ir išorės programos, pvz., "Adobe Reader" arba netgi vaizdo grotuvas, galbūt gali "nutekėti" jūsų tikruosius IP adresus į svetainę, kuri bando ją įsigyti.

"Tor" naršyklių paketas vengia visos šios problemos su numatytuoju parametru, bet galbūt galite išjungti šią apsaugą ir naudoti "JavaScript" arba papildinius Tor naršyklėje. Negalima to padaryti, jei rimtai žiūrėsite į anonimiškumą - ir jei jūs rimtai nežinote apie anonimiškumą, pirmiausia neturėtumėte naudoti "Tor".

Tai ne tik teorinė rizika. 2011 m. Mokslininkų grupė įsigijo 10 000 žmonių IP adresus, kurie "Tor" naudojosi "BitTorrent" klientais. Kaip ir daugelis kitų tipų programų, "BitTorrent" klientai yra nesaugūs ir gali parodyti jūsų tikrąjį IP adresą.

Pamoka : palikite "Tor" naršyklės saugius nustatymus. Nebandykite naudoti "Tor" su kita naršykle - laikykitės "Tor" naršyklių paketo, kuris buvo iš anksto konfigūruotas su idealiais parametrais. Neturėtumėte naudoti kitų programų Tor tinkle.

Vykdymas išėjimo mazgo kelia pavojų

Jei esate didelis tikintis interneto anonimiškumu, gali būti motyvuotas paaukoti savo pralaidumą paleidus Tor relę . Tai neturėtų būti teisėta problema. Tor "relė" tiesiog perduoda užkoduotą srautą "Tor" ir "Tor" viduje. "Tor" pasiekia anonimiškumą per savanorių paleistas releas.

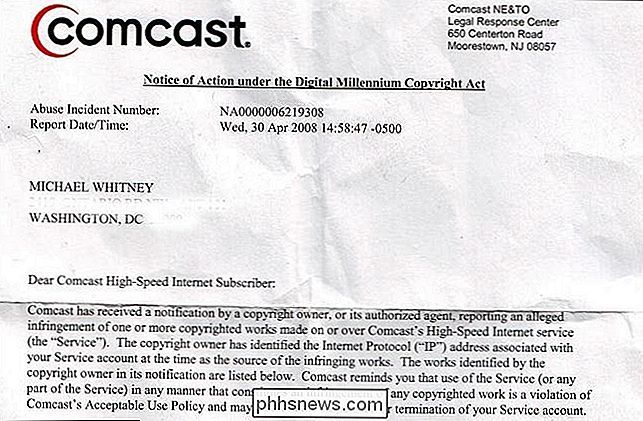

Tačiau prieš paleidžiant išėjimo relę, turėtumėte mąstyti du kartus, tai yra ta vieta, kur "Tor" srautas išeina iš anoniminio tinklo ir jungiamas prie atviro interneto. Jei nusikaltėliai naudoja "Tor" už neteisėtus daiktus ir eismas nutrūksta iš jūsų išėjimo relės, šis srautas bus atsekamas į jūsų IP adresą, ir jūs galite atsikratyti savo durų ir kompiuterio įrangos konfiskuoti. Vyras Austrijoje buvo užgrobtas ir jam buvo pareikalauta platinti vaikų pornografiją, norint paleisti Tor išėjimo mazgą. Išėjimo mazgo "Tor" paleidimas leidžia kitiems žmonėms daryti blogus dalykus, kurie gali būti atsekti jums, taip pat kaip ir veikiantis atidarytas "Wi-Fi" tinklas, tačiau tai daug, daug, daug daugiau tikėtina, kad iš tikrųjų jums kiltų problemų. Tačiau pasekmės gali būti ne baudžiamosios sankcijos. Galite tiesiog kreiptis į ieškinį dėl autorių teisių saugomo turinio ar veiksmo atsisiuntimo pagal autorių teisių įspėjimo sistemą JAV.

Rizika, susijusi su Tor išėjimo mazgų veikimu, iš tikrųjų yra susijusi su pirmuoju tašku. Kadangi "Tor" išėjimo mazgo paleidimas yra toks rizikingas, tai nedaug žmonių tai daro. Vyriausybės gali atsikratyti paleidimo išėjimo mazgų, tačiau tai greičiausiai daugelis daro.

Pamoka : niekada nedarykite Tor išėjimo mazgo - rimtai.

Tor projektas turi rekomendacijas, kaip paleisti išėjimo mazgą, jei tikrai norėti. Jų rekomendacijose yra paleidimo išėjimo mazgas ant specialaus IP adreso komercinėje patalpoje ir Tor-friendly interneto paslaugų tiekėjui. Nebandykite to namuose! (Daugelis žmonių neturėtų net bandyti tai dirbti.)

Tor nėra magiškas sprendimas, suteikiantis jums anonimiškumo. Jis pasiekia anonimiškumą, protingai perduodamas šifruotą srautą per tinklą, tačiau šis srautas turi kažkur atsirasti - tai yra Tor vartotojų ir išėjimo mazgų operatorių problema. Be to, programinė įranga, kuri veikia mūsų kompiuteriuose, nebuvo skirta paslėpti mūsų IP adresus, o tai gali sukelti pavojų, kai nieko neįmanoma peržiūrėti peržiūrint paprastus HTML puslapius "Tor" naršyklėje.

Image Credit: Michael Whitney, Flickr, Andy Roberts "Flickr", "The Tor Project, Inc." versijoje

Naudokite paslėptą "PowerCfg" įrankį, kad optimizuotumėte baterijos veikimo laiką Windows

"PowerCfg" komanda yra paslėptas įrankis "Windows" sistemoje. Be paprasčiausių energijos valdymo nuostatų nustatymų, jis gali generuoti keletą sudėtingų HTML ataskaitų "Windows 7", "8" ir "10". Norėdami naudoti šį įrankį, atidarykite administratoriaus komandinės eilutės langą. "Windows 8", "8.1" arba "10" dešiniuoju pelės mygtuku spustelėkite apatiniame kairiajame ekrano kampe arba paspauskite "Windows" klavišą + X ir pasirinkite Komandinės eilutės (administratorius).

Kur mano "Outlook PST" duomenų failai, ir kaip juos perkelti kažkur kitur?

Dauguma žmonių žino, kad "Outlook" saugo el. Laiškus kiekvienai paskyrai asmeninio stalo saugojimo (PST) byloje, bet išsiaiškinti, kur tas failas yra, priklauso nuo to, kokią "Outlook" versiją naudojate. Čia "Outlook" saugo failus ir kaip jas galite perkelti, jei jums reikia. "Outlook" vis dar yra vienas iš geriausių "Windows" darbalaukio el.