Kaip nuotoliniu būdu kopijuoti failus per SSH, neįvedant slaptažodžio

SSH yra gelbėtojas, kai reikia nuotoliniu būdu valdyti kompiuterį, bet ar žinojote, kad taip pat galite įkelti ir atsisiųsti failus? Naudodamiesi SSH klavišais galite praleisti, kad turite įvesti slaptažodžius ir naudoti juos scenarijus!

Šis procesas veikia Linux ir Mac OS su sąlyga, kad jie tinkamai sukonfigūruoti SSH prieigai. Jei naudojate "Windows", galite naudoti "Cygwin", kad gautumėte "Linux" panašią funkciją, o mažai tweaking, taip pat bus vykdoma SSH.

Failų kopijavimas per SSH

Saugi kopija yra tikrai naudinga komanda, ir tai tikrai lengva naudotis. Pagrindinis komandos formatas yra toks:

scp [options] original_file destination_file

Didžiausias kicker yra tai, kaip formatuoti nuotolinę dalį. Kai kreipiatės į nuotolinį failą, turite tai padaryti taip:

user @ server: path / to / file

Serveris gali būti URL arba IP adresas. Po to eina dvitaškis, tada kelias į atitinkamą failą ar aplanką. Pažiūrėkime į pavyzdį.

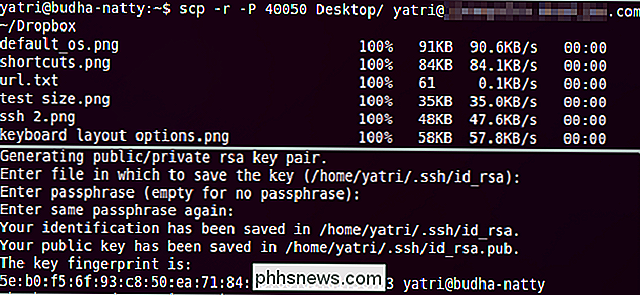

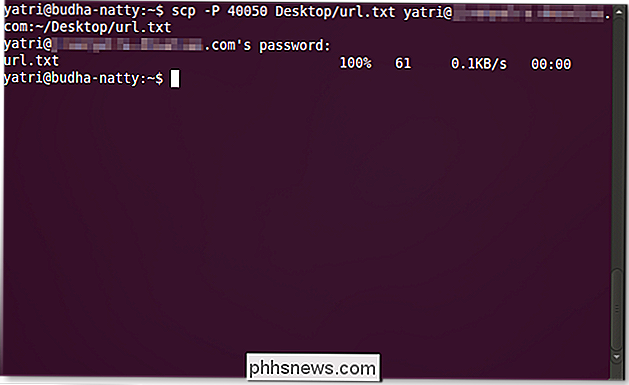

scp-P 40050 Desktop / url.txt [email protected]: ~ / Desktop / url.txt

Ši komanda turi vėliavą [-P] (atkreipkite dėmesį, kad tai yra kapitalas P ) Tai leidžia man nurodyti uosto numerį, o ne numatytąsias 22. Tai man reikia dėl to, kaip sukonfigūravau savo sistemą.

Toliau mano originalus failas yra "url.txt", kuris yra kataloge vadinamas "darbastaliu". Paskirties failas yra "~ / Desktop / url.txt", kuris yra toks pat kaip "/user/yatri/Desktop/url.txt". Ši komandą paleidžia vartotojas "yatri" nuotoliniame kompiuteryje "192.168.1.50".

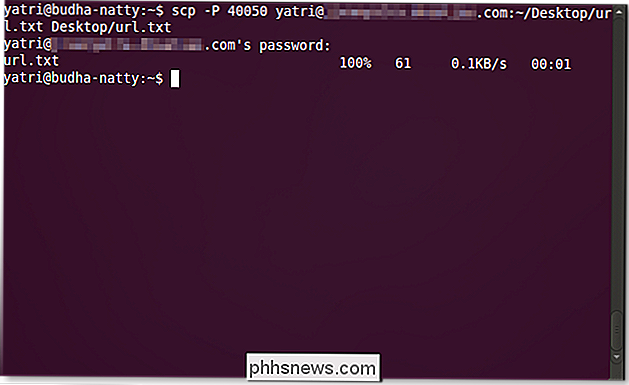

Ką daryti, jei jums reikia padaryti priešingą? Jūs taip pat galite nukopijuoti failus iš nuotolinio serverio.

Čia aš nukopijuosiu failą iš nuotolinio kompiuterio aplanko "~ / Desktop /" į mano kompiuterio aplanką "Desktop".

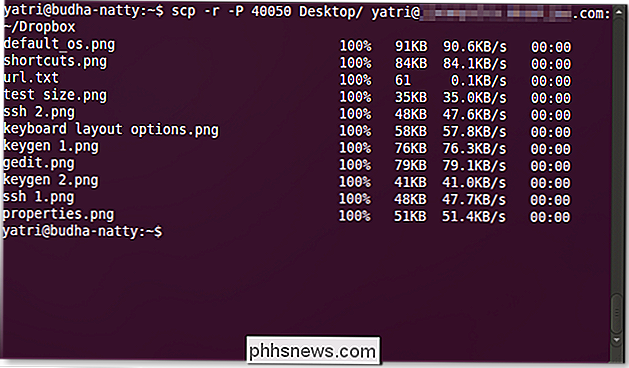

Norėdami kopijuoti visus katalogus, reikės naudoti vėliavėlę [-r] (pažymėkite, kad tai mažoji raidė r).

Jūs taip pat galite sujungti vėliaveles. Vietoj

scp -P -r ...

Galite tiesiog atlikti

scp -Pr ...

Labiausiai tariant, kad skirtuko užbaigimas ne visada veikia, todėl naudinga turėti kitą terminalą su vykdoma SSH sesija, kad žinotumėte, kur įdėti dalykus.

SSH ir SCP be slaptažodžių

Saugi kopija puiku. Galite įdėti jį į scenarijus ir padaryti atsargines kopijas nuotoliniams kompiuteriams. Problema ta, kad ne visada galite apeiti slaptažodį įvesti. Be to, būkime sąžiningi, tai yra didžiulis skausmas, nes slaptažodis įvedamas į nuotolinį kompiuterį, kurį akivaizdžiai visada galite pasiekti.

Na, mes galime pasinaudoti slaptažodžiais naudodamiesi pagrindiniais failais. Mes galime turėti kompiuterį sugeneruoti du pagrindinius failus - vieną visuomenei, kuri priklauso nuotoliniam serveriui, ir vieną privačią, kuri yra jūsų kompiuteryje, ir turi būti saugi - ir jie bus naudojami vietoj slaptažodžio. Labai patogu, tiesa?

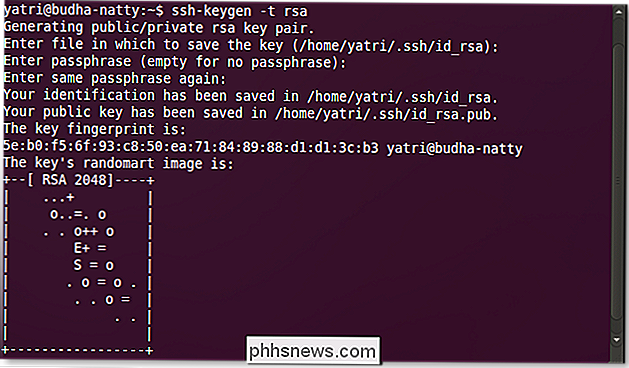

Kompiuteryje įveskite šią komandą:

ssh-keygen -t rsa

Tai sugeneruos du raktus ir įkelia juos į:

~ / .ssh /

su savo privataus rakto vardais "id_rsa" ir jūsų viešo rakto "id_rsa.pub".

Įvedus komandą, jums bus klausiama, kur išsaugoti raktą. Galite paspausti Enter, jei norite naudoti anksčiau minėtus numatytuosius nustatymus.

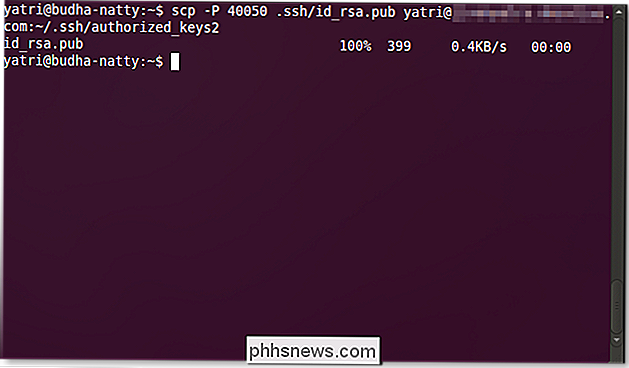

Tada jums bus paprašyta įvesti slaptafrazę. Paspauskite "Enter", kad paliktumėte tuščią, tada dar kartą dar kartą, kai prašoma patvirtinimo. Kitas žingsnis - nukopijuoti viešojo rakto failą į jūsų nuotolinį kompiuterį. Galite naudoti scp:

Jūsų viešojo rakto paskirtis yra nuotoliniame serveryje šiame faile:

~ / .ssh / authorized_keys2

Vėlesni vieši raktiniai žodžiai gali būti pridedami prie šio failo. labai panašus į ~ / .ssh / known_hosts failą. Tai reiškia, kad, jei norėtumėte pridėti dar vieną viešąjį raktą savo sąskaitoje šiame serveryje, antrą failą id_rsa.pub turėtumėte nukopijuoti į naują esamą failą authorized_keys2.

Saugumo sumetimai

Isn ' t mažiau saugus nei slaptažodis?

Praktiškai tai ne visai. Sukurtas privatus raktas saugomas naudojamame kompiuteryje, jis niekada neperduodamas, netgi nėra patvirtintas. Šis privatus raktas TIK atitinka tą ONE viešąjį raktą, o ryšys turi būti pradėtas iš kompiuterio, kuriame yra privatus raktas. RSA yra gana saugus ir pagal nutylėjimą naudoja 2048 bitų ilgį.

Teoriškai tai yra gana panaši į jūsų slaptažodžio naudojimą. Jei kas nors žino jūsų slaptažodį, jūsų saugumas pašalinamas iš lango. Jei kas nors turi jūsų privataus raktų failą, tada saugumas prarandamas bet kuriam kompiuteriui, turinčiam atitinkamą garsinį raktą, tačiau jiems reikia prieigos prie jūsų kompiuterio, kad jį gautumėte.

Ar tai gali būti saugesnis?

Jūs galite sujungti slaptažodį su pagrindiniais failais. Atlikite aukščiau pateiktus veiksmus, bet įveskite stiprią slaptafrazę. Dabar, kai prisijungiate per SSH arba naudojate SCP, jums reikės tinkamo privataus raktų failo ir tinkamos slaptažodžio.

Kai vieną kartą įvesite savo slaptafrazę, jums nebus paklausta dar kartą kol jis uždarys sesiją. Tai reiškia, kad kai pirmą kartą naudosite SSH / SCP, turėsite įvesti savo slaptažodį, bet tolesnių veiksmų nereikės. Kai išeinate iš savo kompiuterio (o ne nuotolinio) arba uždarykite savo terminalo langą, turėsite jį įvesti dar kartą. Tokiu būdu jūs tikrai nesiekite saugumo aukoti, bet jūs visada nesaugi dėl slaptažodžių.

Ar galiu pakartotinai naudoti viešos / privačios raktų porą?

Tai tikrai bloga mintis. Jei kas nors suranda jūsų slaptažodį ir jūs naudojate tą patį slaptažodį visoms savo paskyroms, tada jie turi prieigą prie visų šių paskyrų. Panašiai jūsų privatus raktų failas taip pat yra slaptas ir svarbus. (Norėdami gauti daugiau informacijos, pažvelkite į tai, kaip atkurti, kai elektroninio pašto slaptažodis kyla pavojus)

Geriausia sukurti naujas raktų poras kiekvienam kompiuteriui ir paskyrai, kurią norite susieti. Tokiu būdu, jei vienas iš jūsų privačių raktų sugaištas kokiu nors būdu, tuomet viename nuotoliniame kompiuteryje bus pažeista viena paskyra.

Taip pat labai svarbu pažymėti, kad visi jūsų privatūs raktiniai žodžiai yra saugomi toje pačioje vietoje: maždaug ~ /.ssh/ savo kompiuteryje, galite naudoti "TrueCrypt", norėdami sukurti saugų, užkoduotą konteinerį, tada sukurti simbolius savo ~ / .ssh / kataloge. Priklausomai nuo to, ką darau, aš naudoju šį super paranojišką super-saugų metodą, kad galėčiau susimąstyti.

Ar jūs naudojate SCP bet kuriuose scenarijuose? Ar naudojate raktinius failus vietoj slaptažodžių? Pasidalykite savo patirtimi su kitais skaitytojais komentaruose!

"Full License Giveaway": WinX DVD Ripper Platinum V7.5.17 [Sponsored]

Srautas yra suvokiamas kaip geresnis dabar ir yra diskų užmegztas pagal tokius duomenis kaip Netflix DVD prenumeratoriai. Tačiau DVD daugelį metų valdė pasaulį, tai reiškia, kad vis dar naudojami šimtai milijonų ar milijardų DVD, todėl DVD-vaizdo įrašų atsarginės kopijos įrankiai turi išlaikyti jūsų vertingus DVD filmus saugiai.

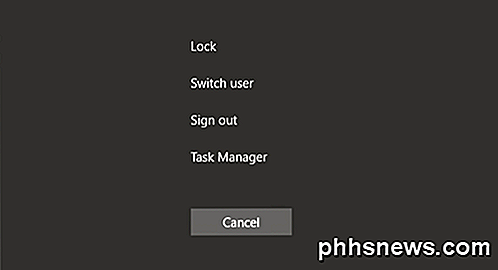

"Windows 10" užduočių tvarkyklės vadovas - I dalis

Ar kada nors programa užšaldė tuos, kurie atsisako uždaryti ar išnykti? Vienas erzinanti problema yra ta, kad blogai parašyta programa sugenda ir atsisako ją uždaryti. Arba galbūt pastebėjote, kad jūsų kompiuteris staiga veikia labai lėtai, tačiau nėra aiškių nurodymų, kodėl? Tokiu atveju jūsų sistemoje gali būti vykdomas procesas, kuris perkelia visą procesoriaus laiką arba užima daugybę atminties.Na, "Windows" u