Kaip prisijungti prie "Linux" darbastalio naudodami "Google Authenticator"

Norėdami gauti daugiau saugumo, galite reikalauti, kad būtų įvesta į "Linux" kompiuterį, naudojant laiko nustatymo autentifikavimo prieigos raktą ir slaptažodį. Šis sprendimas naudoja "Google Authenticator" ir kitas TOTP programas.

Šis procesas buvo atliktas Ubuntu 14.04 su standartiniu "Unity" darbalaukiu ir "LightDM" prisijungimo tvarkytuvu, tačiau daugelyje "Linux" paskirstymo ir stalinių kompiuterių principai yra vienodi.

kaip reikalauti "Google Authenticator" nuotolinei prieigai per SSH, ir šis procesas yra panašus. Tai nereikalauja "Google" autentifikavimo priemonės programos, bet veikia su bet kokia suderinama programa, kuri įgyvendina TOTP autentifikavimo schemą, įskaitant "Authy".

"Google Authenticator PAM" įdiegimas

SUSIJUSIOS: Kaip SSH su "Google Authenticator" dviem -Factor Authentication

Kaip ir nustatant SSH prieigą, pirmiausia turėsime įdiegti atitinkamą PAM ("pluggable-authentication module") programinę įrangą. PAM yra sistema, leidžianti mums įjungti skirtingų tipų autentiškumo metodus į "Linux" sistemą ir reikalauti jų.

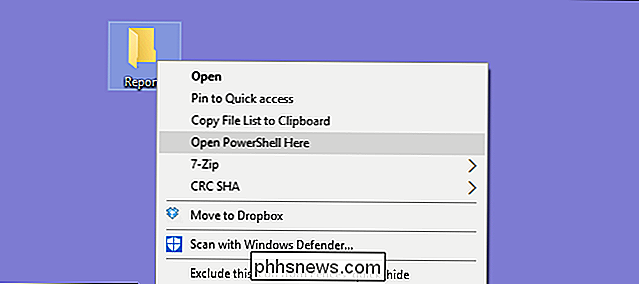

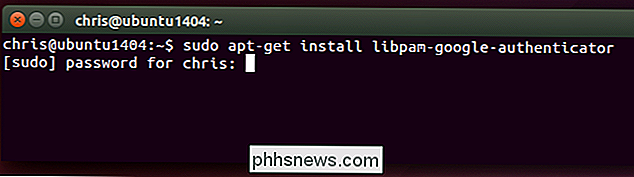

"Ubuntu" ši komanda įdiegs "Google Authenticator PAM". Atidarykite terminalo langą, įveskite šią komandą, paspauskite "Enter" ir pateikite savo slaptažodį. Sistema atsisiųs PAM iš savo "Linux" paskirstymo programinės įrangos saugyklų ir įdiekite ją:

sudo apt-get install libpam-google-authenticator

Kitiems "Linux" paskyroms turėtumėte turėti šį paketą, kad galėtumėte lengvai įdiegti - atidarykite "Linux" platinimo programinės įrangos saugyklos ir atlikti paiešką. Blogiausiu atveju galite rasti "GitHub" PAM modulio išeities kodą ir susikonfigūruoti jį pats.

Kaip jau minėjome anksčiau, šis sprendimas nepriklauso nuo to, ar "Google" serveriai skambina "namie". Jis įgyvendina standartinį TOTP algoritmą ir gali būti naudojamas net tada, kai jūsų kompiuteryje nėra interneto prieigos.

Sukurti autentifikavimo raktus

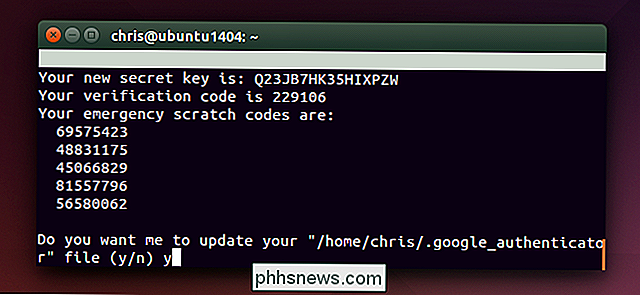

Dabar reikės sukurti slaptą autentifikavimo raktą ir įvesti jį į "Google" autentifikavimo priemonės programą (ar panašią) programą savo telefone. Pirma, prisiregistruokite kaip savo vartotojo abonementas savo "Linux" sistemoje. Atidarykite terminalo langą ir paleiskite komandą google-authenticator . Įveskite y ir sekite instrukcijas čia. Tai sukurs specialų failą dabartinės vartotojo abonemento kataloge su "Google" autentifikavimo priemonės informacija.

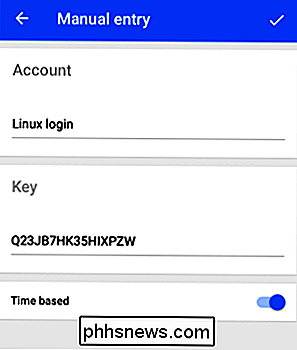

Be to, atliksite dviejų veiksnių patvirtinimo kodo perkėlimą į "Google" autentifikavimo priemonę arba panašią TOTP programą savo išmaniajame telefone. Jūsų sistema gali sugeneruoti QR kodą, kurį galite nuskaityti, arba galite jį įvesti rankiniu būdu.

Įsitikinkite, kad pažymėjote savo avarinius įbrėžimų kodus, kuriuos galite naudoti norėdami prisijungti, jei prarasite savo telefoną.

Grįžti per šį procesą kiekvienai vartotojo paskyrai, kuri naudoja jūsų kompiuterį. Pavyzdžiui, jei esate vienintelis asmuo, kuris naudoja jūsų kompiuterį, galite tai padaryti tik vieną kartą savo įprastoje vartotojo paskyroje. Jei turite kito asmens, kuris naudoja jūsų kompiuterį, norite, kad jis prisijungtų prie savo paskyros ir sukurtumėte tinkamą dviejų veiksnių kodą savo paskyrai, kad jie galėtų prisijungti.

Aktyvinti autentiškumą

Štai, kur viskas šiek tiek sumušė. Kai paaiškinome, kaip įgalinti dvejetainius SSH prisijungimus, mums reikėjo tik SSH prisijungimų. Tai užtikrino, kad vis tiek galite prisijungti vietoje, jei praradote autentifikavimo programą arba jei kažkas nutiko.

Kadangi mes leisime dviejų veiksnių autentifikavimą vietiniams prisijungimams, čia yra galimų problemų. Jei kažkas negerai, jums gali nepavykti prisijungti. Atsižvelgdami į tai, mes pasistengsime tai padaryti tik grafiniams prisijungimams. Tai suteikia jums evakuacijos liuką, jei jums to reikia.

Įgalinkite "Google" autentifikavimo priemonę grafiniams prisijungimams "Ubuntu

Visada galite įjungti dviejų žingsnių autentifikavimą tik grafiniams prisijungimams, praleidžiant reikalavimą prisijungdami iš teksto eilutės. Tai reiškia, kad galite lengvai pereiti į virtualią terminalą, prisijungti ten ir grąžinti savo pakeitimus, kad Gogole Authenciator nebūtų reikalaujama, jei iškiltų problemų.

Žinoma, tai atveria jūsų autentifikavimo sistemos skylę, tačiau užpuolikas, turintis fizinę prieigą prie jūsų sistemos, vis tiek gali jį išnaudoti. Štai kodėl dviejų veiksnių autentifikavimas ypač veiksmingas nuotoliniams prisijungimams per SSH.

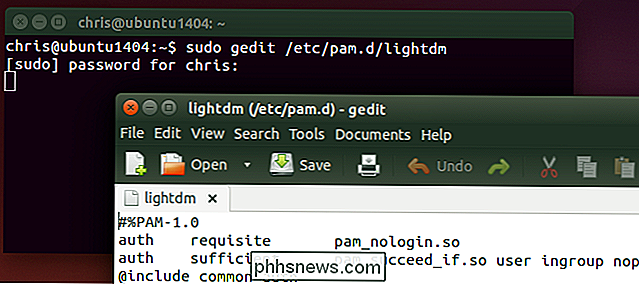

Štai kaip tai padaryti Ubuntu, kuriame naudojamas "LightDM" prisijungimo tvarkyklė. Atidarykite "LightDM" failą redagavimui su tokia komanda:

sudo gedit /etc/pam.d/lightdm

(Atsiminkite, kad šie konkreti žingsniai veiks tik tada, kai "Linux" paskyra ir stalinė naudoja "LightDM" prisijungimo tvarkytuvę. )

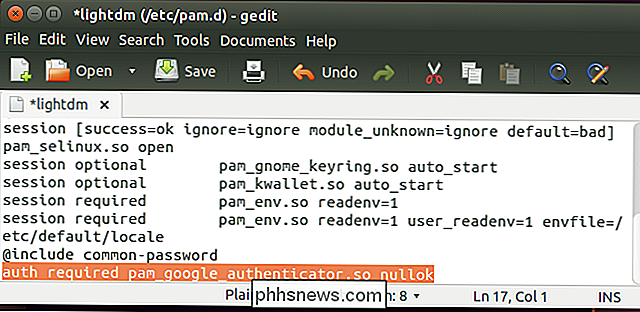

Į failo pabaigą įrašykite šią eilutę ir išsaugokite ją:

auth reikalingas pam_google_authenticator.so nullok

Bottom "nullok" pabaigoje sako, kad sistema leidžia vartotojui prisijungti net jei jie neveikia "google-autentifikavimo" komandos, norėdami nustatyti dviejų veiksnių autentifikavimą. Jei jie nustatė, jie turės įvesti laiko-baesd kodą - kitaip jie nebus. Išimkite "nullok", o naudotojų paskyros, kurios nenustatė "Google" autentifikavimo kodo, negalėsite prisijungti grafiškai.

Kartą, kai vartotojas prisijungs grafiškai, jiems bus paprašyta nurodyti jų slaptažodį ir tada paragino patvirtinti dabartinį savo telefono ekrane pateiktą patvirtinimo kodą. Jei jie nepateiks patvirtinimo kodo, jiems nebus leidžiama prisijungti.

Procesas turėtų būti gana panašus kitose "Linux" distribucijose ir staliniuose kompiuteriuose, nes dažniausiai naudojami "Linux" darbastalio sesijų valdytojai naudoja PAM. Tikėtina, kad turėsite redaguoti kitą failą su kažkuo panašiu, kad suaktyvintumėte atitinkamą PAM modulį.

Jei naudojate "Home Directory" šifravimą

"Older" "Ubuntu" leidimai pasiūlė lengvą "kodo aplanko šifravimo" parinktį, kuri užkodavo visą jūsų namų katalogą, kol įvesite savo slaptažodį. Tiksliau, tai naudoja ecryptfs. Tačiau dėl to, kad PAM programinė įranga priklauso nuo "Google" autentifikavimo failo, saugomo jūsų namų kataloge pagal nutylėjimą, šifravimas trukdo PAM skaitant failą, nebent įsitikinote, kad jis yra prieinamas sistemai prieš įvesties būdą įprastoje formoje. Pasitarkite su README, norėdami gauti daugiau informacijos. informacija apie tai, kaip išvengti šios problemos, jei jūs vis dar naudojate nenorintus namų katalogų šifravimo parinktis.

Šiuolaikinės "Ubuntu" versijos siūlo visą diskų šifravimą, kuris puikiai tinka naudojant anksčiau pateiktas parinktis. Jums nereikia nieko daryti specialiai

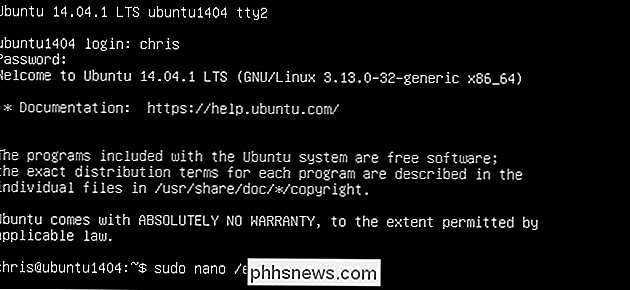

Pagalba, jis sugedo!

Kadangi mes tai įjungėme tik grafiniams prisijungimams, tai turėtų būti lengvai išjungti, jei tai sukelia problemą. Paspauskite klavišų kombinaciją, pvz., Ctrl + Alt + F2, kad galėtumėte pasiekti virtualų terminalą ir prisijungti ten naudodami savo vartotojo vardą ir slaptažodį. Tada galite naudoti komandą, pavyzdžiui, sudo nano /etc/pam.d/lightdm, kad atidarytumėte redagavimo failą terminalo teksto redaktoriuje. Naudokite mūsų "Nano" vadovą, kad pašalintumėte liniją ir išsaugotumėte failą, ir galėsite vėl prisijungti.

Taip pat galite priversti "Google Authenticator" būti reikalaujama kitų tipų prisijungimams - galbūt net visiems sistemos prisijungimams - pridedant eilutę "auth required pam_google_authenticator.so" į kitus PAM konfigūracijos failus. Būkite atsargūs, jei tai padarysite. Ir atminkite, kad galbūt norėsite pridėti "nullok", taigi vartotojai, kurie nepasinaudojo sąrankos procesu, gali prisijungti.

Daugiau informacijos apie tai, kaip naudoti ir nustatyti šį PAM modulį, galima rasti programinės įrangos README byloje apie GitHub.

Kaip visada įjungti VPN "iPhone" ar "iPad"

"IPhone" ar "iPad" VPN vis tiek yra didelė problema. Negalite lengvai įjungti "Visada naudojamo VPN" režimo, kuris priverčia jūsų programas prisijungti tik per VPN. Su "iOS 8" "Apple" įdiegė šią funkciją, nors ji yra paslėpta ir sunkiai pasiekiama. "Visada VPN" skirta įmonėms ir kitoms organizacijoms, todėl ją reikia įjungti naudojant konfigūracijos profilį arba mobiliojo prietaiso valdymo serverį.

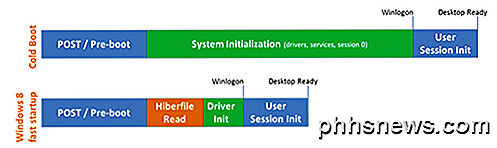

Kaip atlikti pilną išjungimą sistemoje "Windows 8"

"Windows 8", kai išjungiate kompiuterį, pagal numatytuosius nustatymus iš tikrųjų atlieka hibridinį išjungimą. Kas yra hibridinis išjungimas? Kaip jūs tikriausiai girdėjote, "Windows 8" batai greičiau nei "Windows 7" ir ankstesnės "Windows" versijos.Tai yra dėl