Kas yra "sultys", ar reikėtų vengti viešųjų telefono kroviklių?

Jūsų sumanusis telefonas turi vėl įkrauti dar ir esate toli nuo įkroviklio namuose ; kad viešasis įkrovimo kioskas atrodys labai perspektyvus - tiesiog įjunkite savo telefoną ir gaukite malonų, mielą, energiją, kurią trokštate. Kas galėtų būti klaidingas, tiesa? Dėl bendrų telefono aparatūros ir programinės įrangos bruožų, daugybė dalykų skaitykite toliau, kad sužinotumėte daugiau apie sulčių iškėlimą ir kaip tai išvengti.

Kas yra sultys?

Nepriklausomai nuo šiuolaikinio išmaniojo telefono tipo, jūs "Android" įrenginys, "iPhone" ar "BlackBerry" - vienoje visose telefonuose yra viena funkcija: maitinimo šaltinis ir duomenų srautas pereina per tą patį kabelį. Nesvarbu, ar naudojate dabar standartinį "USB miniB" ryšį, ar "Apple" patentuotus kabelius, ta pati situacija yra tokia pati: kabeliu, naudojamu telefono baterijai įkrauti, tas pats kabelis, kurį naudojate perduoti ir sinchronizuoti savo duomenis.

Ši sąranka, duomenys / maitinimas tame pačiame kabelyje, siūlo kenksmingo vartotojo artėjimo vektorių, kad įkrovimo procese būtų įmanoma pasiekti telefoną; "USB" duomenų / maitinimo laido svertas naudojant neteisėtai prieigą prie telefono duomenų ir / arba įterpiant kenkėjišką kodą į prietaisą yra žinomas kaip "Sultys".

Ataka gali būti taip paprasta, kaip invazija į privatumą, kur jūsų telefonas poros su kompiuteriu paslėpta įkrovimo kioske, o informacija, pvz., privačios nuotraukos ir kontaktinė informacija, perduodama kenkėjiškam įtaisui. Ši ataka taip pat gali būti tokia invazinė kaip kenkėjiško kodo įpurškimas tiesiai į jūsų įrenginį. Šių metų "BlackHat" saugumo konferencijoje saugumo žurnalistai Billy Lau, YeongJin Jang ir Chengyu Song pristatė "MACTANS: kenkėjiškų programų įkėlimas į" iOS "įrenginius kenkėjiškuose įkrovikliuose", ir čia pateikiama ištrauka iš jų pristatymo santraukos:

Šiame pristatyme " parodome, kaip per kelias minutes gali būti pažeistas "iOS" įrenginys, kai jis yra prijungtas prie piktybinio įkroviklio. Pirmiausia apžvelgiame "Apple" esamus saugumo mechanizmus, skirtus apsaugoti nuo savavališko programinės įrangos diegimo, tada apibūdinkite, kaip USB pajėgumai gali būti panaudoti siekiant apeiti šiuos gynybos mechanizmus. Siekdami užtikrinti infekcijos išlikimą, mes parodome, kaip užpuolikas gali paslėpti savo programinę įrangą taip, kaip Apple slepia savo įmontuotąsias programas.

Norėdami parodyti praktinį šių pažeidžiamumų taikymą, mes sukūrėme koncepcinį "piktybišką" įkroviklį, vadinamas Mactans, naudojant "BeagleBoard". Ši aparatūra buvo parinkta, kad pademonstruotų, kokia lengvai galima sukurti nekaltai atrodančius, kenksmingus USB įkroviklius. Nors "Mactans" buvo pastatytas su ribotu laiko ir nedideliu biudžetu, mes taip pat trumpai apsvarstysime, kokius motyvuotus, gerai finansuojamus priešininkus būtų galima pasiekti.

Naudodamiesi nebrangia technine įranga ir akivaizdu saugumo pažeidžiamumu, jie galėjo Nepaisant daugybės apsaugos priemonių, kurias "Apple" įdiegė konkrečiai išvengti tokio dalyko, prieiga prie dabartinės kartos "iOS" įrenginių pasiekiama per mažiau nei minutę.

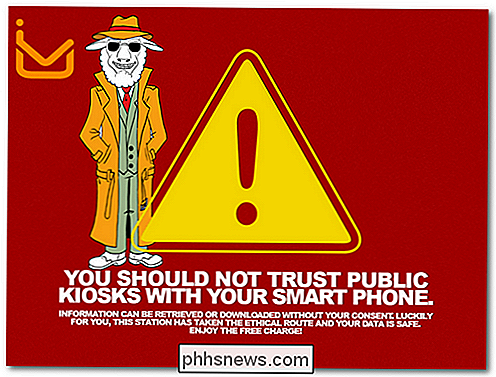

Šio tipo išnaudojimas vargu ar yra naujas apsaugos nuo radaro variantas. Prieš dvejus metus 2011 m. Saugumo konferencijoje DEF CON mokslininkai iš "Aires Security", Brian Markus, Joseph Mlodzianowski ir Robert Rowley pastatė įkrovimo kioską, kuris konkrečiai parodė sulčių pakėlimo pavojų ir įspėjo visuomenę apie tai, kiek jų telefonai buvo pažeidžiami prijungtas prie kiosko - anksčiau pateiktas vaizdas naudotojams buvo rodomas po to, kai jie pateko į kenksmingą kioską. Net įrenginiai, kuriems buvo nurodyta nesusipratimas ar duomenų bendrinimas, vis tiek dažnai buvo pažeisti per "Aires Security" kioską.

Dar daugiau nerimą kelia tai, kad kenksmingos kiosko poveikis gali sukelti ilgalaikę saugumo problemą net ir nedelsiant įvedant kenksmingą kodą. Nesename straipsnyje apie šį klausimą saugumo tyrėjas Jonathanas Zdziarskis atkreipia dėmesį į tai, kaip "iOS" susijungimo pažeidžiamumas išlieka ir gali pasiūlyti kenkėjiškiems vartotojams langą jūsų įrenginiui net ir tada, kai nebendrajate su kiosku:

Jei nesate susipažinę su tuo, kaip poravimas veikia jūsų "iPhone" ar "iPad", tai yra mechanizmas, pagal kurį jūsų kompiuteris nustato patikimus ryšius su jūsų įrenginiu, kad su juo galėtų kalbėtis "iTunes", "Xcode" ar kiti įrankiai. Kai kompiuteryje yra suporuotas kompiuteris, jis gali pasiekti daugybė asmeninės informacijos apie įrenginį, įskaitant jūsų adresų knygą, pastabas, nuotraukas, muzikos kolekciją, sms duomenų bazę, spausdinti talpyklą ir netgi gali inicijuoti visą telefono atsarginę kopiją. Kai įrenginys suporuosis, visa tai ir daugiau gali būti pasiekiami bevieliu ryšiu bet kuriuo metu, nepriklausomai nuo to, ar įjungtas "Wi-Fi" sinchronizavimas. Susiejimas trunka visą failų sistemos veikimo laiką: kai jūsų "iPhone" arba "iPad" suporuojamas su kitu kompiuteriu, šis susiejimas palaikomas tol, kol atkuriate telefoną gamykloje.

Šis mechanizmas, skirtas jūsų naudojimui "iOS" įrenginys neskausmingas ir malonus, iš tiesų gali sukelti gana skausmingą būseną: kioskas, kurį ką tik prijungėte prie "iPhone" su "can", teoriškai gali palaikyti "Wi-Fi" nugarą prie savo "iOS" įrenginio, kad galėtumėte tęsti prieigą net ir po to, kai išjungėte telefoną ir sulėtėjote į netoliese esantį oro uosto poilsio kėdę žaisti "Angry Birds" (ar keturiasdešimt).

Kaip nerimauja, ar turėčiau būti?

Mes viską nerūpiame "How-To Geek" ir mes visada jums tai duodame tiesa: šiuo metu sulčių pakėlimas yra iš esmės teorinė grėsmė, ir tikimybė, kad jūsų vietiniame oro uoste esančio kiosko USB įkrovimo prievadai iš tiesų yra slaptas duomenų sifonavimo ir kenkėjiškų programų įšvirkštimo kompiuterio dalis yra labai mažos. Tačiau tai nereiškia, kad turėtumėte tiesiog nulenkti pečius ir nedelsdami pamiršti apie labai realią saugumo riziką, kad jūsų smartfon ar planšetinis kompiuteris yra nežinomas prietaisas.

Prieš keletą metų, kai "Firefox" plėtinys "Firesheep" buvo kalbant apie miestą saugumo ratuose, tai buvo iš esmės teorinė, bet vis dar labai tikroji paprasto naršyklės išplėtimo grėsmė, leidžianti naudotojams užgrobti kitų naudotojų žiniatinklio paslaugų naudotojų sesijas vietiniame "Wi-Fi" mazge, dėl kurio įvyko reikšmingų pokyčių. Galutiniai vartotojai pradėjo rimtai tikrinti savo naršymo seansą (naudojant tokius būdus, kaip tuneliavimas naudojant namų interneto ryšius arba prisijungiant prie VPN), o pagrindinės interneto kompanijos padarė didelių saugumo pakeitimų (pvz., Užšifruoja visą naršyklės seansą, o ne tik prisijungimą).

Būtent tokiu būdu, informuojant vartotojus apie sulčių pakėlimo grėsmę, sumažėja tikimybė, kad žmonės bus sumuojami ir padidės įmonių spaudimas geriau valdyti savo saugumo praktiką (puiku, pavyzdžiui, kad jūsų "iOS" įrenginių poros taip lengva ir daro jūsų vartotojo patirtį lygaus, bet gyvybės susiejimo pasekmės su 100% pasitikėjimu suporuotu prietaisu yra gana rimtos.)

Kaip išvengti sultys?

Nors sulčių pakėlimas nėra tokia plačiai paplitusi kaip grėsmė visiškas telefono vagystė arba kenksmingų virusų veikimas naudojant pažeistus atsisiuntimus, vis tiek turėtumėte imtis atsargumo priemonių, kad išvengtumėte sistemų, galinčių piktavališkai patekti į jūsų pe Image courtesy of Exogear .

Labiausiai akivaizdžios atsargumo priemonės yra susijusios su paprastu nereikalingu telefono įkraunymu naudodamiesi trečiosios šalies sistema:

Išlaikykite įrenginius: Labiausiai akivaizdu, kad jūsų mobilusis prietaisas bus apmokestintas. Padarykite įprotį įkrauti telefoną į savo namus ir biurą, kai aktyviai nenaudojate ar nesėdite prie savo darbo stalo. Kuo kelis kartus atsidursi raudonoje 3% akumuliatoriaus juostoje, kai keliaujate ar atokiau nuo namo, tuo geriau.

Nešiokite asmeninį įkroviklį: Įkrovikliai tapo tokie maži ir lengvi, kad sunkiai sveria daugiau nei faktinis USB laidas, prie kurio jie pritvirtinti. Mesti į savo maišą įkroviklį, kad galėtumėte įkrauti savo telefoną ir išlaikyti duomenų prievado valdymą.

Atlikti atsarginį bateriją: Nesvarbu, ar pasirinksite turėti visą atsarginę bateriją (prietaisams, kurie leidžia fiziškai keistis baterija) arba išorinis atsarginis akumuliatorius (kaip šis mažasis 2600mAh vienas), galite ilgiau praeiti, nenaudodami telefono prie kiosko ar sieninio lizdo.

Be to, kad jūsų telefonas palaikytų visą bateriją, yra papildomų programinės įrangos technikos, kurias galite naudoti (nors, kaip jūs galite įsivaizduoti, jie yra mažiau nei idealūs ir nėra užtikrinta, kad jie dirbs, nuolat besikeičiančioms ginkluotės varžyboms naudojant saugumo priemones). Tokiu būdu negalime iš tikrųjų patvirtinti, kad bet kuris iš šių būdų yra tikrai veiksmingas, tačiau jie yra tikrai veiksmingesni nei nieko nedaryti.

Užrakinkite savo telefoną: Kai jūsų telefonas yra užrakintas, tikrai užrakintas ir neprieinamas be įvesties PIN ar lygiaverčio ryšio kodo, jūsų telefonas neturėtų susieti su įrenginiu, prie kurio jis prijungtas. "iOS" įrenginiai susiejami tik atrakinus, bet vėl, kaip parodyta anksčiau, poravimas atliekamas per kelias sekundes, todėl geriau įsitikinkite, kad telefonas tikrai užrakintas.

Įjunkite telefoną žemyn: Šis būdas veikia tik telefono modelis pagal telefono modelį, nes kai kurie telefonai, nepaisant to, kad jie išjungiami, vis tiek įjungia visą USB jungtį ir suteikia prieigą prie įrenginyje esančios "flash" atmintinės.

Išjunkite poravimą ("Jailbroken" tik "iOS" įrenginiai): Jonathanas Zdziarski, paminėtas anksčiau šiame straipsnyje, išleido nedidelę paraišką dėl "jailbroken" "iOS" įrenginių, kurie leidžia galutiniam vartotojui valdyti prietaiso porų elgesį. Galite rasti savo programą "PairLock" "Cydia" parduotuvėje ir čia.

Galima naudoti efektyvią, bet nepatogu, techninę įrangą - naudoti USB kabelį su duomenų laidais, kurie yra nuimami arba sutrumpinti. Parduodami kaip "maitinimo" kabeliai, šiuose kabeliuose trūksta dviejų laidų, reikalingų duomenims perduoti, ir liko tik du maitinimo laidai. Tačiau vienas iš tokių kabelių naudojimo trūkumų yra tas, kad jūsų įtaisas dažniausiai imamas lėčiau, nes šiuolaikiniai įkrovikliai naudoja duomenų perdavimo kanalus bendrauti su įrenginiu ir nustato atitinkamą didžiausią perdavimo slenkstį (nėra šio ryšio, įkroviklis pagal nutylėjimą bus mažiausia saugi riba).

Galiausiai geriausia apsauga nuo pažeistų mobiliųjų įrenginių yra sąmoningumas. Laikykitės įtaiso įkrovimo, įjunkite operacinės sistemos pateiktas apsaugos funkcijas (žinodama, kad jie nėra saugūs ir kiekviena apsaugos sistema gali būti naudojama), taip pat neleiskite savo telefono į nežinomas įkrovimo stotis ir kompiuterius jungti taip pat, kaip jūs protingai nenorite atidaryti priedų iš nežinomų siuntėjų.

Ar turėtumėte kurti savo kompiuterį?

Buvo laikas, kai kiekvienas geek atrodė kurti savo kompiuterį. Nors masės įsigijo "eMachines" ir "Compaq", geeks pastatė savo galingesnes ir patikimesnes stalines mašinas pigesnėms. Ar tai vis tiek prasminga? Kuriant savo asmeninį kompiuterį, vis tiek siūloma tiek lankstaus pasirinkimo komponentų, kiek kada nors buvo, bet iš anksto įdiegti kompiuteriai yra labai konkurencingomis kainomis.

Kaip išmokti save programuoti pigiau

Norite išmokyti save, kaip koduoti, tačiau neturite daug papildomų įbrėžimų, kad galėtumėte sužinoti, kaip tai padaryti? Šiandien internete yra daugybę išteklių, kuriuos galite naudoti, kad pasiektumėte greitį visomis pažangiausiomis kodavimo kalbomis, dažnai nereikėtų pamiršti privilegijos. Nors tik vienas mokymasis Čia pateikiami portalai iš tiesų paliks jus laipsnį, kuris taps jūsų siena tuo metu, kai visa tai bus pasakyta ir padaryta.