Kaip sužinoti, ar jūsų VPN išsikrauna jūsų asmeninę informaciją

Daugelis žmonių naudoja virtualius privatiuosius tinklus (VPN), kad slepia jų tapatybę, šifruotų savo ryšius arba naršytų žiniatinklį iš kitos vietos. Visi šie tikslai gali suskaidyti, jei jūsų reali informacija pasklinda per saugumo skylę, kuri yra dažniau nei jūs manote. Pažiūrėkime, kaip identifikuoti ir pataisyti tuos nutekimus.

Kaip veikia VPN nuotėkis

VPN naudojimo pagrindai yra gana paprasti: kompiuteryje, įrenginyje ar maršrutizatoriuje įdiekite programinės įrangos paketą (arba naudokite jo integruotą VPN programinė įranga). Ši programinė įranga užfiksuoja visą jūsų tinklo srautą ir nukreipia ją per šifruotą tunelį į nuotolinį išėjimo tašką. Į išorinį pasaulį atrodo, kad jūsų eismas atvyksta iš to nuotolinio taško, o ne tikrojoje vietoje. Tai puikiai tinka privatumui (jei norite užtikrinti, kad niekas tarp jūsų įrenginio ir išeinančio serverio negalėtų matyti, ką jūs darote), tai puikus virtualus sienos šuoliavimas (pvz., Žiūrint JAV transliavimo paslaugas Australijoje), ir tai yra puikus būdas apleisti savo tapatybę internete.

Tačiau kompiuterio saugumas ir privatumas yra amžinai katės ir pelės žaidimas. Jokia sistema nėra tobula, o laikui bėgant atskleidžiamos pažeidžiamumas, dėl kurio gali kilti pavojus jūsų saugumui, o VPN sistemos nėra išimtis. Štai trys pagrindiniai būdai, kaip jūsų VPT gali išmesti jūsų asmeninę informaciją.

Pažeidžiami protokolai ir klaidos

2014 m. Buvo gerai paskelbta "Heartbleed" klaida, kurios metu buvo aptikta VPN naudotojų tapatybė. 2015 m. Pradžioje buvo aptiktos interneto naršyklės pažeidžiamumas, leidžiantis trečiajai šaliai pateikti užklausą žiniatinklio naršykle, kad būtų atskleistas tikras vartotojo IP adresas (apeinant VPN paslaugų teikimo sutrikimus).

Šis pažeidžiamumas, dalis iš WebRTC komunikacijos protokolo, vis dar nebuvo visiškai pakeistas, ir interneto svetainėse, prie kurių prisijungiate, net ir už VPN galite viską apklausti naršyklę ir gauti tikrąjį adresą. 2015 m. Pabaigoje buvo aptikta mažiau paplitusi (bet vis dar problematiška) pažeidžiamumo problema, kai tos pačios VPT paslaugos vartotojai galėjo atskleisti kitus naudotojus.

Šios rūšies pažeidžiamumas yra blogiausias, nes jų negalima prognozuoti, įmonės yra lėtai jas pataisyti, ir jums reikia būti informuotam vartotojui, kad jūsų VPT teikėjas tinkamai susidurtų su žinoma ir nauja grėsme. Nepaisant to, kai tik jie bus aptiktos, galite imtis priemonių, kad apsisaugotumėte (kaip matysime akimirksniu).

DNS nutekėjimas

Net ir be tiesioginių klaidų ir saugumo trūkumų, visada DNS klausimas nutekėjimas (tai gali atsirasti dėl prastos operacinės sistemos numatytųjų konfigūravimo pasirinkčių, vartotojo klaidos ar VPN teikėjo klaidos). DNS serveriai išsprendžia tuos žmonėms patogius adresus, kuriuos naudojate (pvz., Www.facebook.com), į mašiną pritaikytus adresus (pvz., 173.252.89.132). Jei jūsų kompiuteryje naudojamas kitas DNS serveris, nei jūsų VPN vieta, jis gali atskleisti informaciją apie jus.

DNS nutekėjimas nėra toks blogas, kaip IP nuotėkis, tačiau jie vis tiek gali atskleisti jūsų buvimo vietą. Pavyzdžiui, jei jūsų DNS nutekėjimas rodo, kad jūsų DNS serveriai priklauso mažam interneto paslaugų tiekėjui, tai labai susiaurina jūsų tapatybę ir gali greitai geografiškai susirasti jus.

Bet kuri sistema gali būti pažeidžiama DNS nutekėjimui, bet istorija Windows vienas iš blogiausių pažeidėjų dėl to, kaip OS tvarko DNS užklausas ir rezoliuciją. Tiesą sakant, "Windows 10" DNS tvarkymas naudojant VPN yra toks blogas, kad "Homeland Security" departamento kompiuterinės saugos tarnyba, Jungtinių Valstijų kompiuterinės avarinės parengties komanda, faktiškai paskelbė trumpą pranešimą apie DNS užklausų valdymą 2015 m. Rugpjūtį.

IPv6 Nutekėjimas

SUSIJĘS: Ar jūs vis dar naudojate IPv6? Ar galėtumėte net rūpintis?

Galiausiai, IPv6 protokolas gali sukelti nutekėjimą, kuris gali atleisti nuo jūsų vietos ir leisti trečiosioms šalims stebėti jūsų judėjimą internete. Jei nesate susipažinę su "IPv6", peržiūrėkite mūsų paaiškintuvą čia - iš esmės tai yra naujos kartos IP adresai, o pasaulyje išspręsta problema dėl IP adresų, susijusių su žmonių skaičiumi (ir jų interneto ryšiu priskiriamais produktais).

Nors IPv6 yra puikus sprendžiant šią problemą, tuo metu žmonėms nerimas dėl privatumo nėra toks didelis.

Trumpa istorija: kai kurie VPN teikėjai tvarko IPv4 prašymus ir ignoruoja IPv6 užklausas. Jei jūsų konkreti tinklo konfigūracija ir interneto paslaugų teikėjas yra atnaujinti, kad palaikytų IPv6 , bet jūsų VPN nesprendžia IPv6 užklausų, galite rasti save situacijoje, kai trečioji šalis gali pateikti IPv6 užklausas, parodančias jūsų tikrąją tapatybę (nes VPN tiesiog aklai juos perduoda į jūsų vietinį tinklą / kompiuterį, kuris sąžiningai atsako į prašymą).

Šiuo metu IPv6 nuotėkis yra mažiausiai pavojingas šaltinių nutekančių duomenų šaltinis. Pasaulis buvo toks lėtas, kad IPv6 buvo priimtas, kad daugeliu atvejų jūsų interneto paslaugų tiekėjas patraukė kojas net remdamasis, jis iš tiesų jus apsaugo nuo problemos. Nepaisant to, turėtumėte žinoti apie galimą problemą ir aktyviai ją apsaugoti.

Kaip patikrinti, ar nėra nuotėkio

SUSIJUSIŲ: Koks skirtumas tarp VPT ir tarpinio serverio?

Taigi, kur visa tai palikti jus, galutinį vartotoją, kai kalbama apie saugumą? Tai palieka jus tokią padėtį, kai jums reikia aktyviai budėti apie jūsų VPN ryšį ir dažnai tikrinti savo ryšį, kad įsitikintumėte, jog jis nėra nuotėkis. Nepaisant to, nepanikuokite: mes einame per visą bandymų ir klaidų ištaisymo procesą.

Patikrinimas dėl nutekėjimo yra gana paprastas dalykas, nors juos pataisysite, kaip pamatysite kitas skyrius yra šiek tiek sudėtingesnis. Internetas yra pilnas aprūpinimo saugumu žmonėmis ir trūksta išteklių internete, kad padėtų jums patikrinti ryšių pažeidžiamumą.

Pastaba: nors jūs galite naudoti šiuos nuotėkio testus, kad patikrintumėte, ar jūsų proxy naršyklėje nėra informacijos, "Proxy" yra visiškai kitoks žvėris nei VPN ir neturėtų būti laikoma saugia privatumo priemone.

Pirmas žingsnis: suraskite vietinį IP

Pirma, nustatykite, koks yra jūsų vietinio interneto ryšio faktinis IP adresas. Jei naudojate namų ryšį, tai būtų IP-adresas, kurį jums pateikia jūsų interneto paslaugų teikėjas (ISP). Pavyzdžiui, jei naudojate "Wi-Fi" oro uoste ar viešbutyje, tai būtų IP adresas IPT. Nepaisant to, turime išsiaiškinti, koks atrodo ryšys nuo jūsų dabartinės vietos iki didesnio interneto.

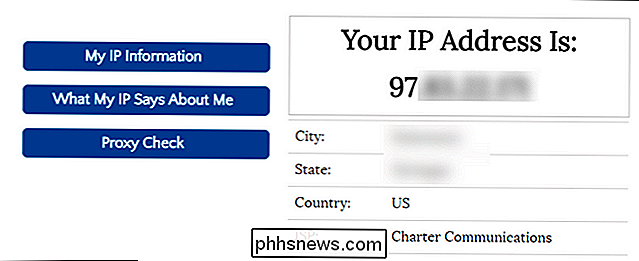

Galite rasti savo tikruosius IP adresus, laikinai išjunkite savo VPN. Arba galite paimti įrenginį tame pačiame tinkle, kuris nėra prijungtas prie VPN. Tada tiesiog apsilankykite tokioje svetainėje kaip "WhatIsMyIP.com", kad pamatytumėte savo viešąjį IP adresą.

Užsirašykite šį adresą, nes tai yra adresas, kurio ne norėtumėte pamatyti pasirodžiusį VPN testą, mes Netrukus atliksite veiksmus.

Antras žingsnis: paleiskite pradinį nuotėkio testą

Tada atjunkite savo VPN ir paleiskite šį įrenginio nuotėkio bandymą. Tiesą sakant, mes ne norime, kad VPN būtų vykdomas tik dabar, mums pirmiausia reikia gauti pradinius duomenis.

Mūsų tikslams mes ketiname naudoti IPLeak.net, nes tuo pačiu metu bando jūsų IP adresui, jei jūsų IP adresas praeina per WebRTC ir kokie DNS serveriai naudoja jūsų ryšį.

Pirmiau pateiktame ekrano paveikslėlyje mūsų IP adresas ir mūsų "WebRTC" išsiųstas adresas yra identiški (nors mes jas supratome out) - tai tiek IP adresas, kurį pateikė mūsų vietinis ISP, bet ir patikrinimas, atliktas pirmame šio skyriaus žingsnyje.

Be to, visi "DNS adresų aptikimo" DNS įrašai išilgai apatinio atitikimo DNS nustatymai mūsų kompiuteryje (mūsų kompiuteris yra prijungtas prie "Google" DNS serverių). Taigi, mūsų pirminio nuotėkio testui viskas patikrinama, nes mes nesame prijungę prie savo VPN.

Kaip galutinį testą galite patikrinti, ar jūsų kompiuteryje yra IPv6 adresų su IPv6Leak.com nuotėkis.

Dabar atėjo laikas įjungti VPN ir atlikti daugiau bandymų.

Trečias žingsnis: prisijungti prie jūsų VPN ir paleiskite nuotėkį. Bandymas dar kartą

Dabar atėjo laikas prisijungti prie savo VPN. Nepriklausomai nuo įprasto jūsų VPN reikia prisijungti, dabar yra laikas jį paleisti - paleiskite VPN programą, įjunkite VPN savo sistemos nustatymuose arba viską, ką paprastai norite prisijungti.

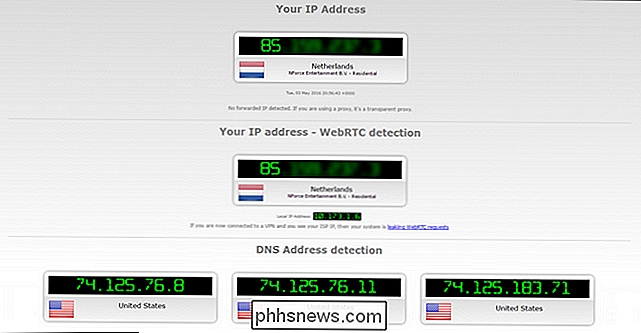

Kai jis bus prijungtas, atėjo laikas vėl atlikti nuotėkio bandymą. Šįkart turėtume (tikiuosi) pamatyti visiškai skirtingus rezultatus. Jei viskas veikia puikiai, turėsime naują IP adresą, WebRTC nutekėjimą ir naują DNS įrašą. Vėlgi, mes naudosime IPLeak.net:

Pagrindiniame ekrano paveikslėlyje matysime, kad mūsų VPN yra aktyvus (nes mūsų IP adresas rodo, kad mes esame prisijungę iš Nyderlandų, o ne Jungtinių Amerikos Valstijų), ir abu mūsų aptikti IP adreso ir adresai yra tokie patys (tai reiškia, kad mes neapsiribojame savo tikruoju IP adresu per "WebRTC pažeidžiamumą"). Tačiau "DNS" rezultatai apačioje rodo tuos pačius adresus kaip ir anksčiau , iš JAV - tai reiškia, kad mūsų VPN praeina mūsų DNS adresus.

Tai nėra pasaulio pabaiga privatumo požiūriu, šiuo atveju, nes mes naudojame "Google" DNS serverius, o ne mūsų ISP DNS serveriai. Tačiau vis dar nurodoma, kad mes esame iš JAV, ir vis dar rodo, kad mūsų VPN yra neveikiančių DNS užklausų, o tai netinkama.

PASTABA: jei jūsų IP adresas apskritai nepasikeitė, tai tikriausiai nėra "nutekėjimas". Vietoj to 1) jūsų VPN yra sukonfigūruotas neteisingai ir nėra visiškai prijungtas arba 2) jūsų VPN tiekėjas kažkaip visiškai nukrito kamuolį ir turite susisiekti su savo palaikymo linija ir (arba) rasti naują VPT teikėją.

Be to, jei ankstesniame skyriuje atlikote IPv6 testą ir nustatėte, kad jūsų ryšys reagavo į IPv6 užklausas, vėl turėtumėte dar kartą paleisti IPv6 testą, kad pamatytumėte, kaip jūsų VPT tvarko prašymus.

Taigi, kas atsitiks, jei aptiksi nuotėkį? Kalbėkime apie tai, kaip su jais susidoroti.

Kaip išvengti nuotėkio

Nors negalima numatyti ir užkirsti kelią bet kokiam galinčiam pažeidžiamumui, mes galime lengvai užkirsti kelią WebRTC pažeidžiamumui, DNS nutekėjimui ir kitoms problemoms. Štai kaip apsisaugoti.

Naudokite gerbiamą VPN teikėją

SUSIJĘS:

Kaip pasirinkti geriausią VPT paslaugą savo poreikiams Visų pirma, turėtumėte naudoti patikimą VPT teikėją, kuris apsaugo vartotojus šalia to, kas vyksta saugumo pasaulyje (jie atliks namų darbus, todėl jums nereikės),

ir veikia pagal tą informaciją, kad aktyviai pritvirtintų skyles (ir praneštų jums, kada reikia padaryti pokyčiai). Tuo tikslu mes labai rekomenduojame "StrongVPN" - puikus VPN tiekėjas, kurį mes ne tik rekomendavome anksčiau, bet ir naudojame save. Norite greito ir nešvaraus testo, kad galėtumėte sužinoti, ar jūsų VPT teikėjas yra toli nuožiūra? Vykdykite savo vardo ir raktinių žodžių paiešką, pvz., "WebRTC", "nuotėkio uostus" ir "IPv6 nuotėkius". Jei jūsų paslaugų teikėjas neturi viešų tinklaraščio įrašų arba palaiko dokumentus, susijusius su šiais klausimais, tikriausiai nenorite naudoti šio VPT teikėjo, nes jie nesugeba adresuoti ir informuoti savo klientus.

Išjungti "WebRTC užklausas"

Jei naudosite "Chrome", "Firefox" ar "Opera" kaip savo naršyklę, galite išjungti "WebRTC" užklausas uždaryti "WebRTC" nuotėkį. "Chrome" naudotojai gali atsisiųsti ir įdiegti vieną iš dviejų "Chrome" plėtinių: "WebRTC Block" arba "ScriptSafe". Abi užblokuos "WebRTC" užklausas, bet "ScriptSafe" turi papildomą pranašumą blokuojant kenkėjiškus "JavaScript", "Java" ir "Flash" failus.

"Opera" vartotojai gali, naudodami nedidelį įkandimą, įdiegti "Chrome" plėtinius ir naudoti tuos pačius plėtinius savo naršyklių apsaugai. "Firefox" vartotojai gali išjungti "WebRTC" funkciją iš meniu apie: konfigūraciją. Tiesiog į "Firefox" adresų juostą įrašykite

about: config, spustelėkite mygtuką "Aš būsiu atsargus", tada slinkite žemyn, kol pamatysite įrašąmedia.peerconnection.enabled. Dukart spustelėkite įrašą, kad įjungtumėte jį į "false".Taikę bet kurį iš anksčiau nurodytų pataisymų, išvalykite žiniatinklio naršyklės talpyklę ir iš naujo paleiskite ją.

Įjunkite DNS ir IPv6 nuotėkius

Prisijungimas prie DNS ir IPv6 nutekėjimas gali būti didžiulė erzina ar trivialiai lengva nustatyti, priklausomai nuo naudojamo VPN teikėjo. Geriausias scenarijus, galite paprasčiausiai pasakyti VPN teikėją, naudodamiesi savo VPN nustatymu, prijungti DNS ir IPv6 skyles, o VPN programinė įranga sugebės atlikti visus sunkius darbus.

Jei jūsų VPN programinė įranga nepateikia šios parinkties (ir yra gana retas būdas rasti programinę įrangą, kuri tokiu būdu pakeis jūsų kompiuterį jūsų vardu), turėsite rankiniu būdu nustatyti DNS teikėją ir išjungti IPv6 įrenginio lygiu. Net jei naudojate naudingą VPN programinę įrangą, kuri jums padarys didelę naštą, rekomenduojame perskaityti šias instrukcijas, kaip rankiniu būdu keisti dalykus, kad galėtumėte dar kartą patikrinti, ar jūsų VPN programinė įranga atlieka teisingus pakeitimus.

Mes demonstruosime tai, kaip tai daryti kompiuteryje, kuriame veikia "Windows 10", tiek todėl, kad "Windows" yra labai plačiai naudojama operacinė sistema

ir , nes taip taip pat yra stulbinamai išsekusi (palyginti su kitomis operacinėmis sistemomis). Priežastis, dėl kurios "Windows 8" ir "10" yra tokios spragos, yra dėl to, kad "Windows" tvarkė DNS serverio pasirinkimą. "Windows 7" ir toliau "Windows" paprasčiausiai naudoja jūsų nurodytus nurodymus nurodytus DNS serverius (arba, jei jūs neturite, jis tiesiog naudotų tas, kurios nurodytos maršrutizatoriuje arba interneto paslaugų teikėjo lygyje). Nuo "Windows 8", "Microsoft" pristatė naują funkciją, vadinamą "Smart Multi-Homed Named Resolution". Ši nauja funkcija pakeitė "Windows" apdorotus DNS serverius. Kad būtų teisinga, daugeliui vartotojų faktiškai pagreitina DNS raišką, jei pagrindiniai DNS serveriai yra lėti arba neatsako. Tačiau VPN vartotojams tai gali sukelti DNS nutekėjimą, nes "Windows" gali grįžti atgal į DNS serverius, išskyrus VPN priskirtus.

Labiausiai kvailas būdas tai išspręsti sistemose Windows 8, 8.1 ir 10 (tiek "Home", tiek " Pro leidimai) yra tiesiog nustatyti DNS serverius rankiniu būdu visoms sąsajoms.

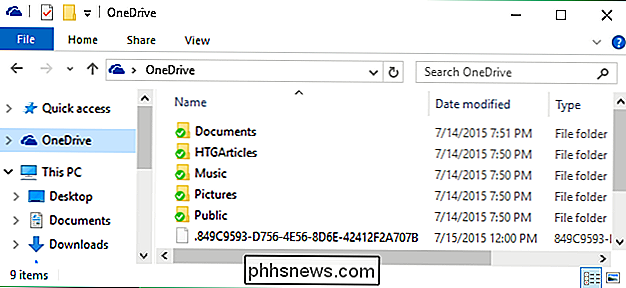

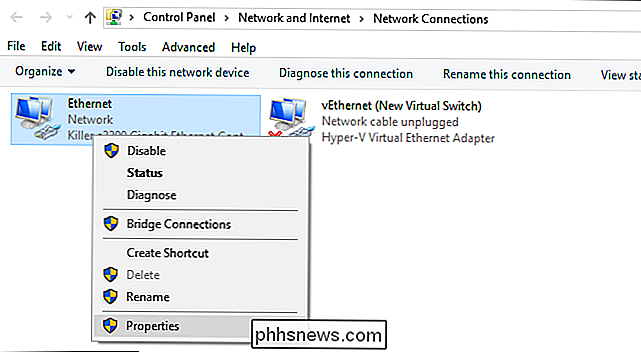

Tam tikslui atidarykite "Network Connections" per "Control Panel"> "Network and Internet"> "Network Connections" ir dešiniuoju pelės mygtuku spustelėkite kiekvieną esamą įrašą, kurį norite pakeisti tinklo adapterio nustatymai.

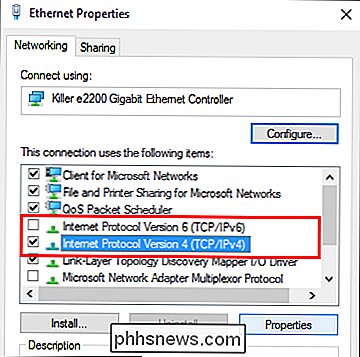

Kiekvienam tinklo adapteriui panaikinkite parinktį "Internet Protocol Version 6", kad apsaugotumėte nuo IPv6 nuotėkio. Tada pasirinkite "Internet Protocol Version 4" ir spustelėkite "Properties" mygtuką.

Savybių meniu pasirinkite "Naudoti šiuos DNS serverio adresus".

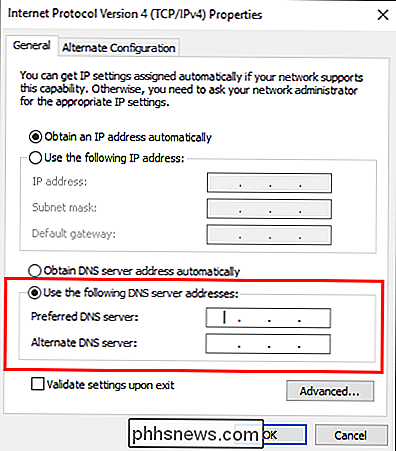

Lauke "Preferred" ir "Alternate" DNS įveskite DNS serverius, kuriuos norite naudoti. Geriausias scenarijus yra tai, kad naudojate DNS serverį, kurį konkrečiai teikia jūsų VPT paslauga. Jei jūsų VPN neturi DNS serverių, kuriuos galite naudoti, galite naudoti viešuosius DNS serverius, kurie nėra susieti su jūsų geografine vietove arba IPT, pvz., "OpenDNS" serveriai, 208.67.222.222 ir 208.67.220.220.

Pakartokite šį procesą nurodydama kiekvieno "VPN" kompiuterio adapterio DNS adresus, kad "Windows" niekada negalėtų grįžti prie neteisingo DNS adreso.

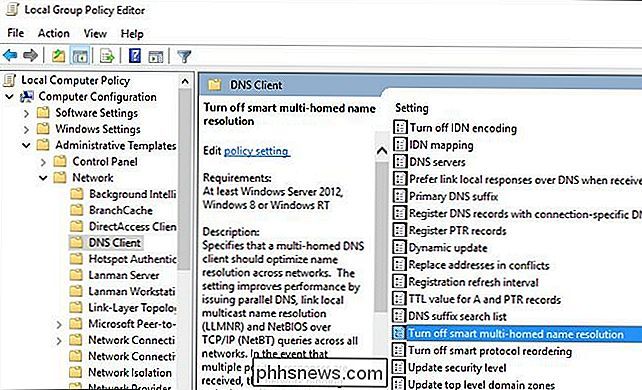

"Windows 10 Pro" vartotojai taip pat gali išjungti visą "Smart Multi-Homed" vardų nustatymo funkciją per grupę Politikos redagavimo priemonė, bet mes taip pat rekomenduojame atlikti pirmiau nurodytus veiksmus (jei būsimas atnaujinimas įgalins šią funkciją, kompiuteris pradės nuotėkis iš DNS duomenų).

Norėdami tai padaryti, paspauskite "Windows + R", kad iškiltų paleidimo dialogo langas, įveskite "Gpedit.msc" paleidžia vietinių grupių politikos redaktorių ir, kaip parodyta toliau, eikite į "Administravimo šablonai"> "Tinklas"> "DNS-klientas". Ieškokite įrašo "Išjungti" smart multi-homed "vardų skiriamąją gebą.

Dukart spustelėkite įrašą ir pasirinkite" Įjungti ", tada paspauskite" OK "mygtuką (tai yra šiek tiek priešinga, tačiau nustatymas yra" Išjunkite protingą " ... ", taigi tai įgalina iš tikrųjų aktyvuoti politiką, kuri išjungia funkciją). Vėlgi, norėdami pabrėžti, rekomenduojame rankiniu būdu redaguoti visus savo DNS įrašus, net jei šis politikos pakeitimas nepavyks arba bus pakeistas ateityje, jūs vis dar esate apsaugotas.

Taigi, su visais šiais pakeitimais įsigalioję, kaip mūsų nutekėjimo testas dabar atrodo?

Švarus kaip švilpukas - mūsų IP adresas, mūsų WebRTC nuotėkio testas ir mūsų DNS adresas visi grįžta kaip priklausantys mūsų VPN išėjimo mazgui Nyderlanduose. Kalbant apie likusį internetą, mes esame iš Lowlands.

Žaidžiant privačių tyrėjų žaidimą savo ryšiu, nėra labai jaudinantis būdas praleisti vakarą, bet tai yra būtinas žingsnis siekiant užtikrinti jūsų VPN ryšys nepažeidžiamas ir jūsų asmeninė informacija netekama. Laimei, naudodami tinkamus įrankius ir gerą VPN, procesas yra neskausmingas, o jūsų IP ir DNS informacija yra privatinė.

Ar "Tor" tikrai yra anonimas ir saugus?

Kai kurie žmonės mano, kad "Tor" yra visiškai anoniminis, privatus ir saugus būdas prisijungti prie interneto, niekas negali stebėti jūsų naršymo ir atsekti jį atgal tu - bet ar tai? Tai nėra gana paprasta. Tor nėra tobulas anonimiškumas ir privatumo sprendimas. Jis turi keletą svarbių apribojimų ir rizikų, apie kuriuos turėtumėte žinoti, jei ketinate jį naudoti.

Įdiekite skirtingas dvejetainių monitorių fonus "Windows 7"

Jei vis tiek naudojate "Windows 7", nes nekenčiu "Windows 8" ir naudojate daugiau nei vieną monitorių, greičiausiai susiduriate su apribojimais, kad negalite naudoti skirtingų ekrano užsklandų. "Windows 8" iš tikrųjų turi nemažai puikių funkcijų dviem ar daugiau monitorių nustatymų, tačiau kol jie neištaisys visų paleidimo ekrano / "No-Start-Button" problemų, žmonės netrukus nebus migruojami.Laimei, yra keletas