Kaip blogai yra "AMD Ryzen" ir "Epyc" procesoriaus trūkumai?

"AMD" dabar patvirtino, kad "CTS-Labs" atskleistos "AMD klaidos" yra tikros. Rekomenduojame įdiegti BIOS atnaujinimą, kuris juos pataiso, kai jis bus pasiekiamas. Bet nesijaudinkite per daug. Šių trūkumų pavojus buvo pervertintas.

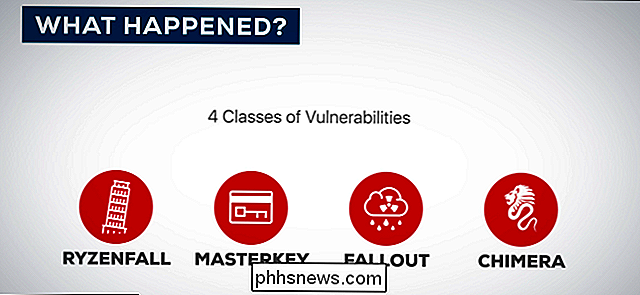

Nustatyti keturi atskiri pažeidimai: jie vadinami Ryzenfall, Masterkey, Fallout ir Chimera. Šie trūkumai paveikia "AMD Ryzen" procesorius ir EPYC serverio procesorius, kurie yra pagrįsti "AMD" "Zen" mikroarchitektura. Šiuo metu nebuvo pranešimų apie tai, kad šias pažeidžiamas vietas naudoja laukiniai gyvūnai. Pačius trūkumus patvirtino tik neseniai. Deja, dar nėra jokios galimybės nustatyti, ar CPU buvo pažeistas.

Attacker reikia administracinės prieigos

SUSIJĘS: Kaip Meltdown and Spectre klaida turės įtakos mano kompiuteryje?

Tikras išgaubtas yra tai, kad kiekvienas pažeidžiamumas CTS-Labs kad būtų galima išnaudoti kompiuterį su "AMD Ryzen" arba "EPYC" procesoriumi. Jei užpuolikas turi administratoriaus prieigą prie savo kompiuterio, jie gali įdiegti klaviatūros keitiklius, žiūrėti viską, ką darai, pavogti visus jūsų duomenis ir atlikti daugybę kitų nemalonių išpuolių. Kitaip tariant, šie pažeidžiamumai leidžia užpuolėjui, kuris jau pakenkė jūsų kompiuteriui, kad galėtumėte daryti papildomus blogius dalykus, kurių jie neturėtų galėti padaryti.

Žinoma, šios spragos vis dar yra problema. Blogiausiu atveju užpuolikas gali veiksmingai pakenkti pačiam procesoriui, slapstydamas jame esančią kenkėjišką programinę įrangą, kuri išlieka net tada, kai iš naujo paleidžiate kompiuterį arba iš naujo įdiegiate savo operacinę sistemą. Tai blogai, o "AMD" stengiasi išspręsti. Tačiau atakuojui vis tiek reikia administracinės prieigos prie jūsų kompiuterio, kad įvykdytume šį išpuolį.

Kitaip tariant, tai yra daug mažiau bauginanti nei "Meltdown" ir "Specter" pažeidžiamumai, todėl programinė įranga be administracinio prieigos netgi "JavaScript" kodo veikia interneto naršyklė - skaityti duomenis, į kuriuos neturėtų būti prieinama.

Ir skirtingai nuo to, kaip pataisymai "Meltdown" ir "Spectre" gali sulėtinti esamas sistemas, "AMD" teigia, kad, nustatant šias klaidas, nebus jokio našumo.

Kas yra "MASTERKEY", "FALLOUT", "RYZENFALL" ir "CHIMERA"?

SUSIJĘS:

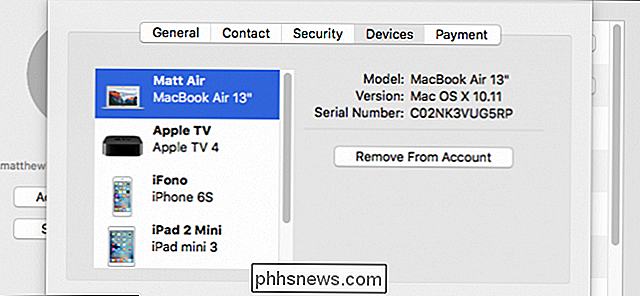

"Intel Management Engine" paaiškinta: "Tiny CPU" kompiuteris Trys iš keturių pažeidžiamumų yra išpuoliai prieš AMD platformos saugumo procesorių , arba PSP. Tai mažas, įmontuotas "AMD" procesoriaus įtaisytas apsaugos procesorius. Tai iš tikrųjų veikia atskirame ARM procesoriuje. Tai AMD "Intel Management Engine" ("Intel ME") arba "Apple Secure Enclave" versija.

Šis saugumo procesorius turėtų būti visiškai izoliuotas nuo likusio kompiuterio ir leidžiamas tik patikimas, saugus kodas. Ji taip pat turi visišką prieigą prie visko sistemoje. Pavyzdžiui, jis tvarko patikimos platformos modulio (TPM) funkcijas, kurios įgalina tokius dalykus kaip įrenginio šifravimas. PSP turi programinę įrangą, kuri gali būti atnaujinta naudojant BIOS atnaujinimus, tačiau ji priima tik AMD priskiriamus atnaujinimus, kuriuos kriptografiškai pasirašo AMD, o tai reiškia, kad užpuolikai negali jo įstrigti.

"MASTERKEY" pažeidžiamumas leidžia užpuolėjui turėti administracinę prieigą kompiuteris, kuris apeina parašo patikrinimą ir įdiegia savo programinę įrangą "AMD" platformos saugumo procesoriaus viduje. Tada ši kenksminga programinė įranga turėtų visišką prieigą prie sistemos ir išliktų net tada, kai iš naujo paleidžiate arba iš naujo įdiegiate savo operacinę sistemą.

"PSP" taip pat pateikia "API" prie kompiuterio. "FALLOUT" ir "RYZENFALL" pažeidžiamumai pasinaudoja trūkumais, kuriuos PSP atskleidžia kodui PSP ar sistemos valdymo režime (SMM). Užpuolikas neturėtų sugebėti paleisti kodo viduje šiose saugomose aplinkose ir gali įdiegti nuolatinę kenkėjišką programinę įrangą į SMM aplinką.

Daugelis lizdų AM4 ir TR4 pagrindinės plokštės turi "Promontory" chipsetą. Tai yra aparatinės įrangos komponentas pagrindinėje plokštėje, kuri tvarko ryšys tarp AMD procesoriaus, atminties ir kitų sistemos įrenginių. Ji turi visišką prieigą prie visos sistemos atminties ir įrenginių. Tačiau "CHIMERA" pažeidžiamumas naudoja "Promontory" lustų rinkinio trūkumus. Norėdami pasinaudoti, užpuolikas turės įdiegti naują aparatūros tvarkyklę, o tada naudosite tą tvarkyklę, kad sugadintumėte mikroschemų rinkinį ir paleistumėte kodą pačiame mikroschemų rinkinyje. Ši problema susijusi tik su kai kuriomis "Ryzen Workstation" ir "Ryzen Pro" sistemomis, nes "Chipset" nėra naudojamas "EPYC Server" platformose.

Vėlgi, kiekvienas AMD trūkumas čia - MASTERKEY, FALLOUT, RYZENFALL ir CHIMERA - reikalauja, kad užpuolikas pakenktų jūsų kompiuteriui ir paleistų programinę įrangą su administratoriaus prieiga, kad juos išnaudotų. Tačiau šis užpuolikas galės nuslėpti kenkėjišką kodą, kur tradicinės saugos programos niekada nebus rasti.

Norėdami sužinoti daugiau, perskaitykite AMD techninį įvertinimą ir šią techninę santrauką iš "Bits Trail".

"CTS-Labs" Šie srautai mano, kad AMD mažina jų sunkumą. Tačiau, nors mes sutinkame, kad tai yra potencialiai rimtos problemos, kurios turėtų būti ištaisytos, mes manome, kad svarbu nurodyti, kaip sunku juos išnaudoti, kitaip nei "Meltdown" ir "Spectre".

BIOS atnaujinimai yra kelyje

SUSIJĘS:

Kaip patikrinti BIOS versiją ir atnaujinti ją "AMD" nustatys problemas "MASTERKEY", "FALLOUT" ir "RYZENFALL" per "AMD" platformos saugumo procesoriaus (PSP) programinės įrangos atnaujinimus. Šie atnaujinimai bus prieinami per BIOS atnaujinimus. Jūs turėsite gauti šiuos BIOS atnaujinimus iš savo kompiuterio gamintojo arba, jei pastatėte savo asmeninį kompiuterį, iš savo pagrindinės plokštės gamintojo.

AMD 21 d. Sakė, kad ketina paskelbti šiuos naujinius "per ateinančias savaites", taigi Prieš balandį pabandykite atkreipti dėmesį į BIOS atnaujinimus. "CTS-Labs mano, kad šis terminas yra" itin optimistiškas ", bet mes pamatysime, kas atsitiks.

" AMD "taip pat teigė, kad ji dirbs su" Promontory "lustų rinkiniu" ASMedia ", kuris patobulins" CHIMERA "ataką . Tačiau, kaip pastebi CTS-Labs, AMD nepateikė šio pleistro laiko juostos. "CHIMERA" patikslinimai taip pat bus prieinami per būsimus BIOS naujinius.

Vaizdo įrašų autorius: Joerg Huettenhoelscher / Shutterstock.com, "CTS Labs"

Kodėl "Firefox" turėjo užmušti savo mėgstamą plėtinį

"Firefox 57" arba "Quantum", čia yra didžiulis tobulėjimas. "Firefox" pagaliau pasiekė "Chrome" greitį, sąsaja yra daug švaresnė, ir įkrovimui yra keletas puikių naujų funkcijų. Čia nėra daug skundžiasi. Tiesiog juokauji. SUSIJĘS: Kaip patikrinti, ar jūsų plėtiniai nebebus dirbti su Firefox 57 Naudojant "Firefox Quantum", skundas yra tas, kad tam tikri plėtiniai neveikia.

Kaip srovės kiekvienas NFL žaidimas Live, be kabelio

Klaida yra kelyje, o tai gali reikšti tik vieną dalyką: futbolas grįžta! Nenorėtų būti malonu, jei galėtumėte žiūrėti bet kokį NFL žaidimą, kurio nenorite, kad jūsų vietinė kabelinė kompanija būtų pripažinta, nors? Kaip NFL transliacija veikia JAV (ir kodėl tai sugeria) Akivaizdu, jei turite prieigą prie kabelinio prenumeratoriaus vartotojo vardo ir slaptažodžio, galite srautą perkelti iš "WatchESPN", "Fox Sports Go" ir "NBC Sports".