Skirtumas tarp WEP, WPA ir WPA2 "Wi-Fi" slaptažodžių

Net jei jūs žinote, kad reikia apsaugoti savo "Wi-Fi" tinklą (ir tai jau padarė), jūs turbūt rastumėte viską saugumo protokolo akronimas šiek tiek įdomu. Perskaitykite, kai atkreipiame dėmesį į protokolų, pvz., WEP, WPA ir WPA2, skirtumus ir kodėl svarbu, kodėl akronimas yra jūsų namų "Wi-Fi" tinkle.

Ką tai daro?

Jūs padarėte tai, ką jums pasakė darydamas, jūs prisijungėte prie savo maršrutizatoriaus, kai jį įsigijote ir pirmą kartą prijungėte prie jo, ir nustatykite slaptažodį. Ką svarbu, kokia maža akronimas šalia pasirinkto saugumo protokolo? Kaip paaiškėja, tai labai svarbu. Kaip ir visų saugumo standartų atveju, didėjanti kompiuterio galia ir prastos vietos pažeidžia senesnius "Wi-Fi" standartus. Tai jūsų tinklas, tai yra jūsų duomenys, o jei kas nors užpuls jūsų tinklą dėl neteisėtų hijinkų, tai bus jūsų duris, kai policija ateis į belaisvius. Suprasti skirtumus tarp saugumo protokolų ir įdiegiant pažangiausią, kurį jūsų maršrutizatorius gali palaikyti (arba jį atnaujinti, jei jis negali palaikyti dabartinių saugių standartų) yra skirtumas tarp galimybės lengvą prieigą prie jūsų namų tinklo, o ne.

WEP , WPA ir WPA2: "Wi-Fi saugumas per amžius

Nuo devintojo dešimtmečio pabaigos" Wi-Fi "saugumo protokolai buvo išbandyti keliais atnaujinimais, visiškai atsisakius senesnių protokolų ir žymiai peržiūrėjus naujesnius protokolus. "Wi-Fi" saugumo istorija pasitinka, norint pabrėžti tai, kas dabar yra, ir kodėl reikėtų vengti senesnių standartų.

Laidinio lygiaverčio privatumo (WEP)

Laidinio lygiaverčio privatumo (WEP) paslauga yra plačiausiai naudojama "Wi-Fi" apsaugos protokolas pasaulyje. Tai yra amžiaus, atgalinio suderinamumo funkcija ir tai, kad daugelyje maršrutizatorių valdymo skydų jis pasirodo pirmą kartą.

WEP ratifikuota kaip "Wi-Fi" saugumo standartas 1999> m. Rugsėjo mėn. Pirmosios versijos WEP nebuvo itin stipri net tuo metu, kai jie buvo išleisti, nes JAV apribojimai dėl įvairių kriptografinių technologijų eksporto leido gamintojams riboti jų įrenginius tik 64 bitų šifravimui. Kai apribojimai buvo panaikinti, jis buvo padidintas iki 128 bitų. Nepaisant 256 bitų WEP įvedimo, 128 bitų išlieka viena iš labiausiai paplitusių įdiegimų.

Nepaisant protokolo pakeitimų ir padidėjusio raktų dydžio, laikui bėgant WEP standarte buvo nustatyti daugybė saugumo trūkumų. Didėjant skaičiavimo galiai, buvo lengviau ir lengviau išnaudoti tuos trūkumus. Dar 2001 m. "Koncepcijos" sąvokos naudojimas buvo plūduriuojantis, o iki 2005 m. FTB paskelbė viešą demonstraciją (norėdama padidinti informuotumą apie WEP silpnybes), kur per pastaruosius keletą minučių naudojant laisvai prieinamą programinę įrangą jie sugadino WEP slaptažodžius.

Nepaisant įvairių patobulinimų, darbo vietų ir kitų bandymų sujungti WEP sistemą, ji vis dar yra labai pažeidžiama. Sistemos, kuriomis naudojamasi WEP, turėtų būti atnaujintos arba, jei saugumo atnaujinimai nėra alternatyva, pakeisti. "Wi-Fi Alliance" 2004 m. Oficialiai pasitraukė iš WEP.

"Wi-Fi" apsaugota prieiga (WPA)

" Wi-Fi "apsaugota prieiga (WPA) buvo tiesioginis atsakas" Wi-Fi Alliance "ir pakeista vis akivaizdesnė" WEP standartas. WPA buvo oficialiai patvirtintas 2003 m., Prieš WEP buvo oficialiai išėjęs į pensiją. Dažniausiai naudojama WPA konfigūracija yra WPA-PSK (priešpaskirstytasis raktas). WPA naudojami raktiniai žodžiai yra 256 bitų, žymiai daugiau nei 64 bitų ir 128 bitų raktų, naudojamų WEP sistemoje.

Kai kurie reikšmingi pakeitimai, atlikti naudojant WPA, apima pranešimų vientisumo patikrinimus (siekiant nustatyti, ar užpuolikas užfiksavo arba pakeitė paketus, perduotus tarp prieigos taško ir kliento) ir Laikino rakto vientisumo protokolas (TKIP). TKIP naudoja paketų raktų sistemą, kuri buvo radikaliai saugesnė už WEP naudojamą fiksuoto raktų sistemą. TKIP šifravimo standartas vėliau buvo pakeistas išplėstiniu šifravimo standartu (AES).

Nepaisant to, kad žymiai pagerėjo WPA per WEP, WEP vaiduoklis pribloškė WPA. TKIP, pagrindinis WPA komponentas, buvo suprojektuotas taip, kad jį būtų lengva paleisti naudojant programinės įrangos atnaujinimus esamuose WEP įrenginiuose. Todėl jis turėjo perdirbti tam tikrus WEP sistemoje naudojamus elementus, kurie galiausiai taip pat buvo išnaudojami.

WPA, kaip ir jo pirmtakas WEP, buvo demonstruojamas tiek koncepcijos įrodymais, tiek taikomomis viešosiomis demonstracijomis, kurios yra pažeidžiamos įsibrovimas Įdomu tai, kad procesas, kuriuo paprastai pažeidžiamas WPA, nėra tiesioginis WPA protokolo užpuolimas (nors tokie išpuoliai buvo sėkmingai parodyti), tačiau išpuoliai dėl papildomos sistemos, kuri buvo sujungta su WPA-Wi-Fi apsaugota sąranka (WPS ), kuris buvo suprojektuotas taip, kad būtų lengviau susieti įrenginius su šiuolaikiškais prieigos taškais.

"Wi-Fi Protected Access II" (WPA2)

Nuo 2006 m. WPA oficialiai pakeitė WPA2. Vienas iš svarbiausių pakeitimų tarp WPA ir WPA2 yra privalomas AES algoritmų naudojimas ir CCKP (Counter-Cipher režimo su blokuojančiu pranešimų autentifikavimo kodo protokolu) įvedimas kaip TKIP pakaitalas. Tačiau TKIP vis dar saugomas WPA2 kaip atsarginė sistema ir sąveika su WPA.

Šiuo metu pagrindinis pažeidžiamumas tikrąja WPA2 sistema yra neaiškus (ir reikalauja, kad užpuolikas jau turėtų prieigą prie saugaus Wi- Fi "tinklą, kad galėtumėte pasiekti tam tikrus raktus ir įtvirtinti išpuolį prieš kitus tinklo įrenginius). Dėl to žinomų WPA2 pažeidžiamumų saugumo padariniai beveik visiškai riboti įmonių lygmens tinklais ir beveik nereikalingi dėl namų tinklo saugumo.

Deja, tas pats pažeidžiamumas, kuris yra didžiausia WPA šarvų spraga - užpuolimo vektorius per "Wi-Fi Protected Setup" (WPS) - išsaugomas šiuolaikiniais WPA2 galintais prieigos taškais. Nors į pažeidžiamumą įsilaužus į WPA / WPA2 apsaugotą tinklą reikia 2-14 valandų ilgalaikių pastangų su šiuolaikiniu kompiuteriu, tai vis dar yra pagrįstas rūpestis dėl saugumo. WPS turėtų būti išjungtas ir, jei įmanoma, prieigos taško programinė įranga turėtų būti perkelta į platinimą, kuris net nepalaiko WPS, taigi išpuolių vektorius yra visiškai pašalintas.

"Wi-Fi" saugos istorija įsigyta; Kas dabar?

Šiuo metu jūs jausitės šiek tiek smulkios (nes įsitikinęs, kad naudojate geriausią prieigos prie tinklo tašką, kuris yra prieinamas jūsų saugumui) arba šiek tiek nervų (nes jūs pasirinkote WEP, nes jis buvo sąrašo viršuje). Jei esate paskutinėje stovykloje, nesijaudink; mes jums padengiame.

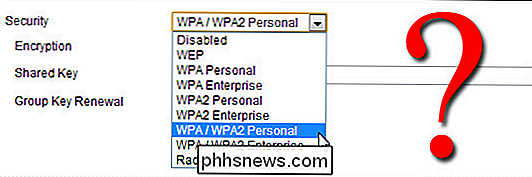

Prieš pradėdami ieškoti papildomų skaitymų sąrašo, kuriame pateikiami pagrindiniai "Wi-Fi" saugos straipsniai, čia aptariamas avarijos kelias. Tai yra pagrindinis sąrašas, kuriame randami dabartiniai "Wi-Fi" saugumo būdai, prieinami bet kuriame šiuolaikiniame (po 2006 m.) Maršrutizatoriuje, užsakant nuo geriausio iki blogiausio:

- WPA2 + AES

- WPA + AES

- WPA + TKIP / AES (TKIP yra atsarginis metodas)

- WPA + TKIP

- WEP

- Atidarykite tinklą (be jokio saugumo)

Idealiu atveju išjungsite "Wi-Fi Protected Setup" (WPS) ir nustatysite savo maršrutizatorius prie WPA2 + AES. Visa kita sąraše yra mažiau nei idealus žingsnis po to. Kai tik pateksite į WEP, jūsų saugumo lygis yra toks žemas, tai maždaug toks pat veiksmingas kaip ir grandinės grandinės tvora - egzistuoja tvora, tiesiog sakydamas: "Ei, tai mano nuosavybė", bet visi, kurie iš tikrųjų norėjo, gali tiesiog lipti tiesiai į jį.

Jei visa tai galvojant apie "Wi-Fi" saugumą ir šifravimą, jus domina kiti gudrybės ir būdai, kuriuos galite lengvai įdiegti, kad toliau saugotumėte savo "Wi-Fi" tinklą, kita stotelė turėtų būti naršyti šiuos "How-To Geek" straipsnius:

- "Wi-Fi Security": ar turėtumėte naudoti WPA2 + AES, WPA2 + "TKIP" ar abu?

- Kaip apsaugoti savo "Wi-Fi" tinklą nuo įsibrovimų

- Nepamirškite klaidos: 5 nesaugus būdai apsaugoti savo Wi-Fi

- Kaip įjungti prieigos tašką jūsų belaidžiu tinklu

- Geriausi "Wi-Fi" straipsniai, skirti jūsų tinklo apsaugai ir maršrutizatoriaus optimizavimui

Ginkluotos su pagrindiniu supratimu apie tai, kaip "Wi-Fi" saugos darbai ir kaip jūs galite toliau tobulinti ir atnaujinti savo namų tinklo prieigos tašką, būsite sėdėti gražiai su dabar saugiu W "i-Fi" tinklas.

Kas yra "ASLR" ir kaip jis saugo kompiuterį?

Adresų erdvės išdėstymo randomizavimas (ASLR) yra apsaugos sistema, naudojama operacinėse sistemose, kuri pirmą kartą buvo įdiegta 2001 metais. Dabartinės versijos visos pagrindinės operacinės sistemos ("iOS", "Android", "Windows", "macOS" ir "Linux") turi ASLR apsaugą. Tačiau per praeitą savaitę buvo rastas naujas ASLR apeigos būdas.

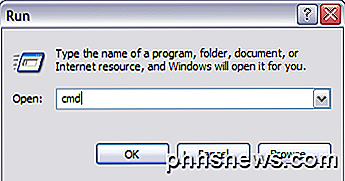

Alternatyvus būdas slėpti failus ir aplankus "Windows"

Atrodo, kad žmonės tiesiog negali gauti pakankamai informacijos apie instrukcijas, kaip kurti paslėptus aplankus ar užrakintus aplankus sistemoje "Windows". Aš jau parašiau du vadovus, kaip paslėpti aplanką, vieną naudojant labai paprastą integruotą "Windows" funkciją, o kitą - naudojant kai kuriuos "Windows" scenarijus. Pastarajame